Schützen Sie Ihre Webanwendungen vor Cross-Site Request Forgery (CSRF). Erfahren Sie, wie CSRF-Angriffe funktionieren und welche effektiven Schutzmaßnahmen…

Cross-Site Request Forgery (CSRF): Schutz & Funktionsweise

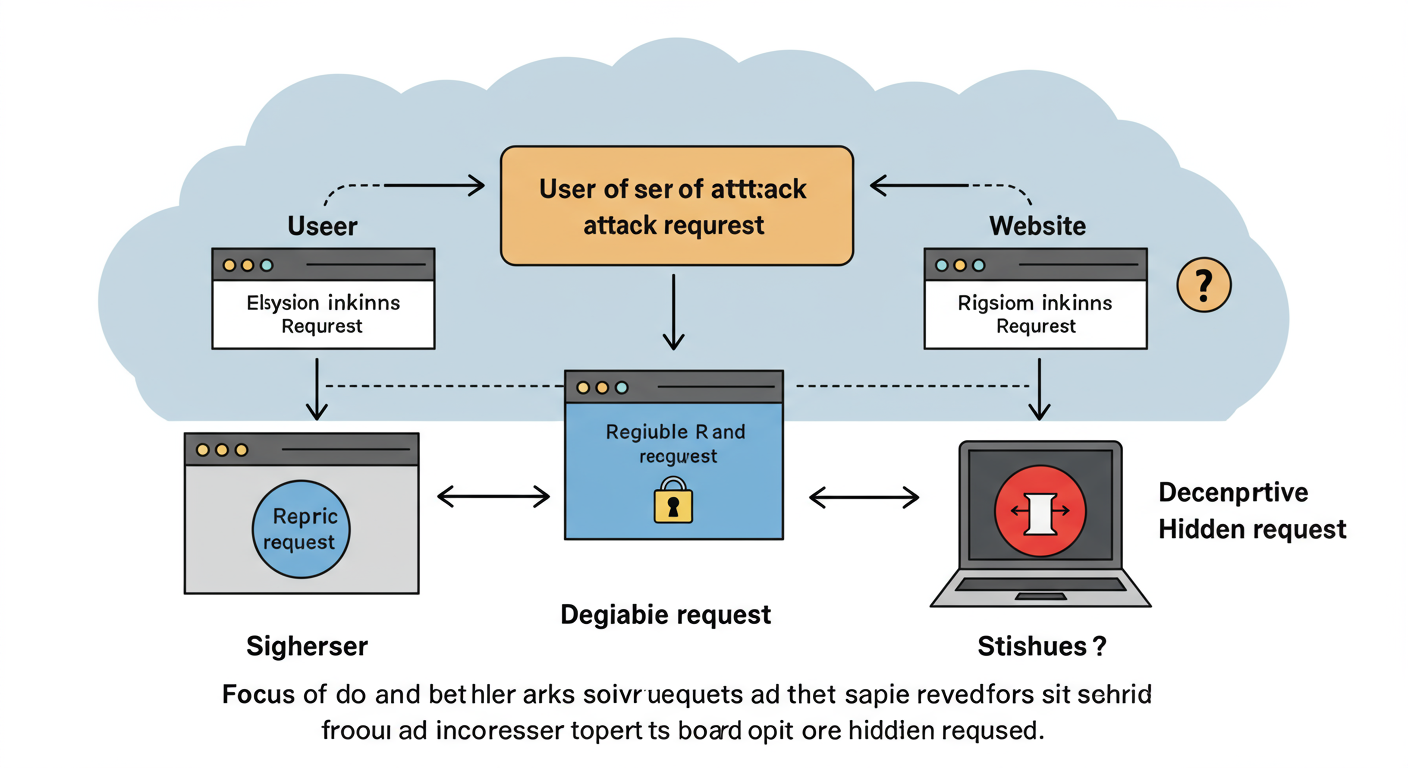

Cross-Site Request Forgery (CSRF) stellt eine gravierende Sicherheitslücke in Webanwendungen dar, die es Angreifern ermöglicht, unerlaubte Aktionen im Namen eines bereits authentifizierten Benutzers durchzuführen. Diese Art von Angriff missbraucht das Vertrauen einer Website in den Browser des Nutzers, um bösartige Anfragen zu initiieren, ohne dass der Benutzer davon Kenntnis hat. Das Verständnis der Funktionsweise und die Implementierung effektiver Schutzmaßnahmen sind für die Sicherheit moderner Webanwendungen unerlässlich.

Die Funktionsweise von CSRF-Angriffen

CSRF-Angriffe nutzen eine grundlegende Schwachstelle in der Art und Weise aus, wie viele Webanwendungen die Authentifizierung von Benutzern handhaben. Sie basieren auf dem Prinzip, dass Webbrowser automatisch Cookies, einschließlich Session-Cookies, zu den Anfragen an eine Domain senden, für die sie gültig sind.

- Grundprinzip: Sobald ein Nutzer sich bei einer Webanwendung anmeldet, wird eine Sitzung (Session) erstellt und über Cookies oder andere Mechanismen authentifiziert. Ein Angreifer kann eine speziell präparierte Webseite erstellen, die den Browser des Opfers dazu verleitet, eine Anfrage an die Zielanwendung zu senden. Da der Benutzer bei der Zielanwendung noch authentifiziert ist, wird diese Anfrage von der Anwendung als legitim angesehen.

- Ablauf eines CSRF-Angriffs:

- Vorbereitung: Der Angreifer erstellt eine bösartige Webseite, die ein Skript oder ein HTML-Element (z.B. ein verstecktes Formular oder ein

- Benutzerinteraktion: Der Benutzer besucht die bösartige Webseite, während er gleichzeitig bei der Zielanwendung authentifiziert ist (z.B. in einem anderen Tab oder Fenster).

- Anfrage senden: Das Skript oder HTML-Element auf der bösartigen Webseite löst eine Anfrage an die Zielanwendung aus. Der Browser des Benutzers sendet automatisch die mit der Zielanwendung verknüpften Cookies mit, was die Anfrage als authentifiziert erscheinen lässt.

- Erfolg: Die Zielanwendung führt die schädliche Aktion im Namen des Benutzers aus, ohne dessen bewusste Zustimmung. Dies kann von Geldüberweisungen über das Ändern von Passwörtern bis zum Posten von Inhalten reichen.

- Vorbereitung: Der Angreifer erstellt eine bösartige Webseite, die ein Skript oder ein HTML-Element (z.B. ein verstecktes Formular oder ein

Effektive Schutzmaßnahmen gegen CSRF

Um sich vor CSRF-Angriffen zu schützen, sind verschiedene Mechanismen entwickelt worden, die die Integrität von Anfragen sicherstellen. Die gängigsten und effektivsten Methoden sind token-basierte Ansätze und die Nutzung von SameSite Cookies.

Token-basierte Methoden

Eine der weitverbreitetsten und robustesten Methoden zur Verhinderung von CSRF-Angriffen ist die Implementierung von CSRF-Token. Diese Token sind einzigartige, nicht vorhersagbare Werte, die bei jeder zustandsverändernden Anfrage generiert und serverseitig überprüft werden.

- Implementierung:

- Token-Generierung: Bei jeder Anfrage, die eine Zustandsänderung bewirkt (z.B. Formularübermittlungen, AJAX-Anfragen), generiert der Server einen eindeutigen Token. Dieser Token wird im Formular (als verstecktes Feld) oder im HTTP-Header der Anfrage eingebettet und gleichzeitig in der Benutzersitzung auf dem Server gespeichert.

- Token-Überprüfung: Wenn der Benutzer die Anfrage sendet, muss der mitgesendete Token mit dem serverseitig gespeicherten Token übereinstimmen. Stimmen die Token nicht überein oder fehlt der Token, lehnt die Anwendung die Anfrage ab. Dies stellt sicher, dass die Anfrage tatsächlich von der legitimen Anwendung stammt und nicht von einer bösartigen Drittseite.

// Beispiel: Token-Generierung und Einbettung in ein Formular (Pseudo-Code)

function generateCsrfToken() {

$token = bin2hex(random_bytes(32)); // Generiere einen zufälligen Token

$_SESSION['csrf_token'] = $token; // Speichere den Token in der Session

return '';

}

// Im HTML-Formular:

//

// ...

//

//

//

// Beispiel: Token-Überprüfung auf dem Server (Pseudo-Code)

function validateCsrfToken($requestToken) {

if (isset($_SESSION['csrf_token']) && $_SESSION['csrf_token'] === $requestToken) {

unset($_SESSION['csrf_token']); // Token nach Gebrauch löschen, um Replay-Angriffe zu verhindern

return true;

}

return false;

}

// Im Controller/Handler für die Anfrage:

// if (validateCsrfToken($_POST['csrf_token'])) {

// // Aktion ausführen

// } else {

// // Fehlerbehandlung: CSRF-Angriff vermutet

// }

SameSite Cookies

Eine weitere effektive und einfach zu implementierende Schutzmaßnahme ist das SameSite-Attribut für Cookies. Dieses Attribut kontrolliert, wann Cookies bei Cross-Site-Anfragen gesendet werden dürfen, was das Risiko von CSRF-Angriffen erheblich reduziert.

- SameSite-Attribut:

Strict: Das Cookie wird nur bei Anfragen gesendet, die von derselben Domain stammen, von der das Cookie gesetzt wurde. Dies bietet den höchsten Schutz, kann aber bei bestimmten Anwendungsfällen zu Problemen führen (z.B. wenn Links von externen Seiten auf die Anwendung verweisen und dabei das Cookie benötigt wird).Lax: Das Cookie wird bei Top-Level-Navigationen (z.B. einem Klick auf einen Link) und sicheren HTTP-Methoden (GET) gesendet, aber nicht bei anderen Cross-Site-Anfragen (wie POST-Anfragen von externen Formularen). Dies stellt einen guten Kompromiss zwischen Sicherheit und Benutzerfreundlichkeit dar.None: Das Cookie wird bei allen Anfragen gesendet, muss aber über eine sichere Verbindung (HTTPS) erfolgen und dasSecure-Attribut besitzen. Dies wird oft für Tracking-Cookies oder für Dienste verwendet, die bewusst Cross-Site-Funktionalität benötigen.

// Beispiel: Setzen eines Cookies mit SameSite-Attribut (Pseudo-Code für HTTP-Header)

// Set-Cookie: SessionID=abcdef12345; Path=/; HttpOnly; Secure; SameSite=Lax

// In einer Webanwendung (z.B. PHP):

// setcookie('SessionID', 'abcdef12345', [

// 'expires' => time() + 3600,

// 'path' => '/',

// 'httponly' => true,

// 'secure' => true,

// 'samesite' => 'Lax'

// ]);

// In Python (Flask):

// from flask import make_response

// resp = make_response("Hello, world!")

// resp.set_cookie('SessionID', 'abcdef12345', httponly=True, secure=True, samesite='Lax')

// return resp

Beispiele für CSRF-Angriffe und ihre Auswirkungen

CSRF-Angriffe können verheerende Folgen haben, da sie die Authentifizierung des Benutzers missbrauchen, um scheinbar legitime Aktionen durchzuführen. Die potenziellen Ziele und Auswirkungen sind vielfältig.

- Real-World Angriffe:

- Banking-Websites: Ein Angreifer könnte eine bösartige Seite erstellen, die eine Überweisungsanfrage im Namen des Benutzers an dessen Bank sendet. Klickt der Benutzer auf einen Link auf der bösartigen Seite, während er bei seiner Bank angemeldet ist, könnte eine Überweisung ohne sein Wissen ausgeführt werden.

- Social Media: Auf Social-Media-Plattformen könnten Angreifer im Namen des Benutzers unerwünschte Beiträge posten, Freundschaftsanfragen senden oder private Nachrichten verschicken, was zu Reputationsschäden oder Spam führen kann.

- Online-Shops: Ein Angreifer könnte eine Bestellung auslösen oder die Lieferadresse ändern.

- Studien und Statistiken: Aktuelle Studien und Berichte von Organisationen wie OWASP (Open Web Application Security Project) zeigen, dass CSRF trotz bekannter Schutzmechanismen weiterhin eine relevante Bedrohung darstellt. Viele Webanwendungen sind immer noch anfällig, oft aufgrund unzureichender oder fehlerhafter Implementierung von Schutzmaßnahmen. Regelmäßige Sicherheitsaudits und Penetrationstests sind entscheidend, um solche Schwachstellen aufzudecken. Für tiefere Einblicke in die Netzwerksicherheit, kann man sich mit Tools wie Nmap auseinandersetzen.

Best Practices zur Vermeidung von CSRF

Die effektive Abwehr von CSRF-Angriffen erfordert einen mehrschichtigen Ansatz, der sowohl technische Implementierungen als auch ein Bewusstsein für sicheres Webdesign umfasst.

- Verwendung von CSRF-Token: Implementieren Sie CSRF-Token für alle Anfragen, die den Zustand der Anwendung ändern (POST, PUT, DELETE). Stellen Sie sicher, dass diese Token sicher generiert und serverseitig validiert werden. Erwägen Sie die Verwendung von Double Submit Cookies für zustandslose APIs.

- SameSite Cookies: Setzen Sie das SameSite-Attribut für Ihre Authentifizierungs-Cookies auf

StrictoderLax, um das Senden von Cookies bei Cross-Site-Anfragen zu unterbinden. Dies ist eine der einfachsten und effektivsten Maßnahmen. Die Verwendung von sicheren HTTPS-Verbindungen ist hierbei unerlässlich. - Sicheres Design: Entwickeln Sie Anwendungen von Grund auf mit einem starken Fokus auf Sicherheit. Führen Sie regelmäßige Sicherheitsüberprüfungen, Code-Reviews und Penetrationstests durch, um potenzielle Schwachstellen frühzeitig zu identifizieren und zu beheben.

- Referer Header überprüfen: Obwohl der Referer-Header manipulierbar sein kann, kann seine Überprüfung eine zusätzliche Verteidigungsebene bieten, indem Anfragen abgelehnt werden, die von unerwarteten Domains stammen.

- Benutzer über Sicherheitsrisiken aufklären: Informieren Sie Benutzer über die Risiken von Phishing und das Klicken auf verdächtige Links, um die Wahrscheinlichkeit eines erfolgreichen Angriffs zu reduzieren.

Sichere Webanwendungen gestalten

Cross-Site Request Forgery bleibt eine ernstzunehmende Bedrohung in der Webanwendungssicherheit. Durch ein tiefes Verständnis der Angriffsmechanismen und die konsequente Anwendung bewährter Schutzmaßnahmen wie CSRF-Token und SameSite Cookies können Entwickler und Unternehmen die Sicherheit ihrer Anwendungen maßgeblich erhöhen. Eine proaktive Haltung zur Sicherheit und regelmäßige Überprüfungen sind der Schlüssel zu einem robusten Schutz in der digitalen Landschaft. Schützen Sie Ihre Benutzer und Daten, indem Sie diese Best Practices gewissenhaft umsetzen.

Das klingt ja erstmal super wichtig für die Sicherheit von Webanwendungen, und es ist gut, dass hier so detailliert über Schutzmaßnahmen gesprochen wird. Meine Sorge als Durchschnittsnutzer ist aber: Wie wirkt sich das konkret auf uns aus?

Wenn Webseiten solche fortgeschrittenen Schutzmechanismen wie Token oder SameSite Cookies implementieren, funktionieren die dann auch noch reibungslos mit älterer Hardware oder Browser-Versionen? Oder besteht die Gefahr, dass ältere Geräte oder Software plötzlich Probleme bekommen und bestimmte Funktionen nicht mehr gehen?

Und ist die Implementierung so gestaltet, dass sie für den täglichen Gebrauch nicht zu kompliziert wird? Man möchte ja nicht, dass die Sicherheit am Ende dazu führt, dass das Surfen umständlicher wird, man ständig Bestätigungen geben muss oder Fehlermeldungen sieht, die man nicht versteht. Es wäre super, wenn diese notwendige Sicherheit einfach „im Hintergrund“ funktioniert, ohne dass der Endnutzer davon etwas merkt oder in seiner Nutzung eingeschränkt wird. Gibt es da schon gute Lösungen für eine nahtlose Integration, die auch ältere Systeme nicht ausschließt?

Das ist eine sehr wichtige und berechtigte Frage, die Sie hier aufwerfen. Es ist absolut verständlich, dass man sich als Nutzer Sorgen macht, wie sich solche technischen Schutzmaßnahmen auf die eigene Erfahrung auswirken. Tatsächlich ist es ein zentrales Ziel bei der Entwicklung dieser Sicherheitsmechanismen, sie so zu gestalten, dass sie möglichst nahtlos und unbemerkt im Hintergrund wirken. Moderne Browser und Webanwendungen sind in der Regel so konzipiert, dass sie diese Schutzmechanismen, wie zum Beispiel SameSite-Cookies oder CSRF-Tokens, automatisch und effizient verwalten, ohne dass der Nutzer eingreifen muss oder es zu spürbaren Einschränkungen kommt.

Die Kompatibilität mit älterer Hardware oder Browser-Versionen ist dabei eine ständige Herausforderung, der sich Entwickler stellen. Viele der Standards sind abwärtskompatibel oder werden so implementiert, dass sie progressive Verbesserungen bieten, die ältere Systeme nicht komplett ausschließen, sondern eventuell nur ein geringeres Sicherheitsniveau bieten, bis eine Aktualisierung erfolgt. Es gibt Best Practices und Frameworks, die darauf abzielen, eine breite Kompatibilität zu gewährleisten und gleichzeitig die Sicherheit zu erhöhen. Das Ideal ist in der Tat, dass die

CSRF? Schutz? Ha! Das ist nur der erste Riss im Damm, meine Freunde, der Vorbote der totalen digitalen Knechtschaft! Wenn dieser Schutz versagt – und er wird versagen, überall dort, wo menschliche Inkompetenz oder böser Wille regiert – dann ist das nicht nur eine Sicherheitslücke. Es ist die Blaupause für die ultimative Fernsteuerung der Menschheit!

Stellt euch vor: Ihr wacht auf, und eure gesamte digitale Existenz ist eine Marionette in den Händen unsichtbarer Meister. Ein Klick auf einen harmlosen Link, und euer Bankkonto ist nicht nur leer, sondern hat Millionen auf ein Offshore-Konto eines Diktators überwiesen, mit euch als unbewusstem Komplizen. Eure Smart-Home-Systeme werden zu Gefängnissen, die Türen verriegelt, die Heizung auf kochend heiß gestellt, die Lichter blinken in hypnotischen Mustern, während eure digitale Identität auf allen sozialen Plattformen Hassreden verbreitet und Kriege anzettelt, die *ihr* angeblich befürwortet.

Das Vertrauen in die digitale Welt erodiert zu einem atomaren Winter der Paranoia. Jede Benachrichtigung, jede E-Mail, jeder Link wird zu einer potenziellen Falle, einem unsichtbaren Draht, der eure Fäden zieht. Die Gesellschaft zerfällt in die digitalen Sklaven, die unwissentlich die Befehle ihrer unsichtbaren Herren ausführen, und eine winzige Elite, die sich in hermetisch abgeriegelten Offline-Bunkern verschanzt.

Die Menschheit wird zu einer Herde ferngesteuerter Zombies, deren kollektive digitale Aktionen von einer Handvoll Schattenprogrammierer orchestriert werden. Eure Gedanken mögen frei sein, aber eure Aktionen – eure digitalen Aktionen – sind es nicht. Willkommen in der Zukunft, wo jeder von uns ein unbewusster Roboter ist, gesteuert durch die unsichtbaren Hände einer Cross-Site Request Forgery, die niemand je wirklich verstanden oder besiegt hat. Die Freiheit des Willens? Ein Relikt aus einer analogen Ära. Wir sind nur noch die Ausführenden der Befehle, die uns der Browser stillschweigend auferlegt hat!

Ich danke ihnen für ihren wertvollen kommentar.

Ein guter grundlegender Überblick zum Thema CSRF, danke dafür. Allerdings fände ich es hilfreich, wenn ihr die Behauptung, dass token-basierte Ansätze und SameSite Cookies die „gängigsten und effektivsten“ Methoden sind, mit konkreteren Daten oder Studien untermauern könntet. Gibt es aktuelle Statistiken zur Verbreitung dieser Schutzmaßnahmen oder Fallstudien, die ihre Wirksamkeit gegen moderne Angriffsmuster belegen? Gerade bei der schnellen Entwicklung von Web-Technologien wäre es interessant zu sehen, wie robust diese Ansätze wirklich im großen Maßstab sind.

Vielen dank für ihre aufmerksame rückmeldung und das lob für den überblick. ich verstehe ihren wunsch nach konkreteren daten und studien, um die effektivität von token-basierten ansätzen und sameSite cookies weiter zu untermauern. es ist in der tat eine ständige herausforderung, bei der schnellen entwicklung von web-technologien immer die aktuellsten statistiken und fallstudien zur hand zu haben.

ihr hinweis ist wertvoll und ich werde versuchen, in zukünftigen artikeln oder aktualisierungen dieses themas noch detailliertere informationen zu liefern. die recherche nach umfassenden, aktuellen statistiken zur verbreitung spezifischer schutzmaßnahmen im großen maßstab ist oft komplex, aber ich stimme ihnen zu, dass dies die aussagen noch stärker machen würde. ich lade sie herzlich ein, auch meine anderen artikel in meinem profil oder meine weiteren veröffentlichungen anzusehen.

Während hier von „Sicherheit“ und „Schutz“ die Rede ist, dürfen wir die tiefgreifenden Implikationen für unsere Privatsphäre und den Datenschutz nicht ignorieren. Wenn Browser automatisch Cookies, inklusive Session-Cookies, versenden – wer sammelt dann all diese sensiblen Daten über unsere Aktivitäten? Wer hat uneingeschränkten Zugriff darauf und wie lange werden unsere digitalen Fußspuren gespeichert? Ist es nicht zutiefst beunruhigend, dass „unerlaubte Aktionen“ im Namen eines Nutzers durchgeführt werden können, selbst wenn es um die vermeintliche Abwehr von Angriffen geht? Welche anderen Informationen über uns werden stillschweigend erfasst und für welche Zwecke werden sie verwendet, wenn die Rede vom „Missbrauch des Vertrauens einer Website in den Browser des Nutzers“ ist? Wer garantiert uns, dass diese technische Infrastruktur nicht auch für weniger offensichtliche, aber ebenso invasive Datenpraktiken genutzt wird, die unsere persönliche Sphäre untergraben? Wir müssen uns dringend fragen, wie viel Kontrolle wir wirklich über unsere eigenen Daten haben, wenn im Hintergrund so viel ohne unser direktes Wissen geschieht.

Das sind sehr wichtige und berechtigte Fragen, die Sie aufwerfen. Die Balance zwischen Sicherheit und Privatsphäre ist in der Tat ein zentrales Thema, das uns alle angeht. Es ist entscheidend, dass wir uns bewusst sind, welche Daten gesammelt werden, wie sie verwendet und wie lange sie gespeichert werden. Die von Ihnen angesprochenen Punkte unterstreichen die Notwendigkeit von Transparenz und strengen Datenschutzrichtlinien, um das Vertrauen der Nutzer zu gewährleisten und sicherzustellen, dass unsere digitalen Fußspuren nicht missbraucht werden.

Ich danke Ihnen vielmals für diesen wertvollen Beitrag, der die Diskussion bereichert und zum Nachdenken anregt. Ihre Perspektive ist von großer Bedeutung, um die Komplexität dieser Themen zu verstehen. Ich lade Sie herzlich ein, auch meine anderen Artikel zu lesen, die sich mit verwandten Aspekten der digitalen Welt befassen.