Schütze dein Softwareprojekt vor der Dependency-Falle! Erfahre, wie du Sicherheitsrisiken minimierst, Versionskonflikte vermeidest und effektives Dependency…

Die Dependency-Falle: Projekte sicher durch Abhängigkeiten navigieren

Stell dir vor: Dein Softwareprojekt, in das du monatelange Arbeit investiert hast, steht kurz vor dem Abschluss. Alles läuft nach Plan, das Team ist optimistisch. Doch dann geschieht das Unerwartete. Eine scheinbar harmlose Bibliothek in deinem Abhängigkeitsbaum aktualisiert sich automatisch, und plötzlich ist die gesamte Anwendung lahmgelegt. Deadlines geraten ins Wanken, Budgets werden überzogen, und die Frage „Wie konnte das passieren?“ hallt durch die Gänge. Willkommen in der Welt der Dependency-Falle – einem der komplexesten Probleme in der modernen Softwareentwicklung.

In einer Ära, in der kaum ein Projekt ohne externe Abhängigkeiten auskommt, kann ein unachtsamer Umgang mit diesen Verbindungen weitreichende Konsequenzen haben. Doch keine Sorge: Mit dem richtigen Wissen, bewährten Strategien und proaktiven Maßnahmen lässt sich diese Falle erfolgreich umgehen. Dieser Artikel beleuchtet die Risiken und zeigt dir, wie du dein Projekt langfristig vor bösen Überraschungen schützt.

Die moderne Dependency-Landschaft verstehen: Chancen und Risiken

Die Zeiten, in denen Entwickler jede Funktionalität von Grund auf neu programmierten, sind längst vorbei. Heute profitieren wir von einem reichhaltigen Ökosystem aus Bibliotheken und Frameworks, die uns eine effizientere Arbeitsweise ermöglichen und den Rückgriff auf bewährte Lösungen erlauben. Diese Entwicklung hat die Softwarebranche revolutioniert, birgt jedoch auch erhebliche Risiken, wenn das Dependency-Management vernachlässigt wird.

- Produktivitätssteigerung: Wiederverwendung von Code beschleunigt die Entwicklung.

- Zugang zu Expertise: Nutzung spezialisierter Lösungen von erfahrenen Entwicklern.

- Standardisierung: Fördert konsistente Implementierungen und Best Practices.

- Komplexitätszunahme: Tiefe, oft unübersichtliche Abhängigkeitsbäume.

- Versteckte Risiken: Potenzielle Sicherheitslücken, Wartungsaufwand und Performance-Probleme.

Das komplexe Netz der Abhängigkeiten

Ein durchschnittliches JavaScript-Projekt kann heute hunderte oder sogar tausende von Abhängigkeiten enthalten. Was auf den ersten Blick wie eine überschaubare Anzahl direkter Abhängigkeiten aussieht, entpuppt sich bei näherer Betrachtung als ein komplexes Netzwerk verschachtelter, transitiver Abhängigkeiten. Moderne Paketmanager wie npm, Composer oder Pip vereinfachen das Hinzufügen neuer Abhängigkeiten enorm, doch oft ohne volle Transparenz darüber, was genau ins Projekt integriert wird.

Betrachte dieses vereinfachte Beispiel, das die Tiefe eines Abhängigkeitsbaums verdeutlicht:

projekt

├── dependency-a (v1.2.3)

│ ├── sub-dependency-x (v2.0.1)

│ │ └── sub-sub-dependency-alpha (v0.9.5)

│ └── sub-dependency-y (v1.5.0)

├── dependency-b (v3.1.0)

└── ...

Jeder Knoten in diesem Baum ist eine potenzielle Fehlerquelle oder ein Einfallstor für Probleme. Die Objektorientierte Programmierung (OOP) selbst betont die Modularität, doch die Integration externer Module erfordert besondere Sorgfalt.

Die verborgenen Gefahren der Dependency-Kultur

Obwohl die Dependency-Kultur immense Vorteile für die Produktivität bietet, bringt sie auch signifikante Nachteile mit sich:

- Sicherheitsrisiken: Jede externe Abhängigkeit stellt ein potenzielles Einfallstor für Sicherheitslücken dar, die von Angreifern ausgenutzt werden könnten.

- Wartungsprobleme: Bibliotheken, die nicht mehr aktiv gepflegt werden, können schnell zu Altlasten werden und mit neueren Systemkomponenten inkompatibel sein.

- Versionskonflikte: Inkompatible Versionen verschiedener Abhängigkeiten können zu schwerwiegenden, zeitaufwendigen Konflikten führen.

- Performance-Einbußen: Eine übermäßige Anzahl oder zu „schwere“ Abhängigkeiten können die Ladezeiten und die allgemeine Anwendungsperformance negativ beeinflussen.

- Lizenzprobleme: Unklare oder restriktive Lizenzen können rechtliche Probleme verursachen, wenn sie nicht beachtet werden.

Ein prominentes Beispiel für die Risiken ist der left-pad-Vorfall von 2016, bei dem der Rückzug einer winzigen npm-Bibliothek tausende Projekte weltweit, darunter große Frameworks wie React und Babel, zum Absturz brachte. Dies zeigte eindringlich, wie kritisch selbst unscheinbare Abhängigkeiten sein können.

Häufige Dependency-Fallen und Strategien zur Vermeidung

Um dein Projekt effektiv vor bösen Überraschungen zu schützen, ist es unerlässlich, die gängigsten Dependency-Fallen zu kennen und proaktive Vermeidungsstrategien zu implementieren.

Unkontrollierte Versionsupdates bändigen

Eine der häufigsten Fallen sind unkontrollierte Versionsupdates. Viele Entwickler verwenden in ihren Dependency-Definitionen Platzhalter wie `^` (Caret) oder `~` (Tilde), die automatische Updates innerhalb bestimmter Grenzen erlauben. Dies kann zu subtilen Fehlern führen, wenn neue Minor- oder Patch-Versionen unangekündigte inkompatible Änderungen einführen.

Ein Beispiel in `package.json`:

{

"dependencies": {

"express": "^4.17.1", // Erlaubt Updates auf 4.x.x

"lodash": "~4.17.20" // Erlaubt Updates auf 4.17.x

}

}

Die Lösung besteht darin, exakte Versionen zu verwenden und Lockfiles konsequent zu nutzen. Exakte Versionen stellen sicher, dass immer die genau angegebene Version installiert wird. Lockfiles (wie `package-lock.json`, `composer.lock`, `Pipfile.lock`) schreiben die exakten Versionen aller direkten und transitiven Abhängigkeiten fest. Diese Dateien sollten stets ins Versionskontrollsystem eingecheckt werden.

Mit exakten Versionen sieht die Definition so aus:

{

"dependencies": {

"express": "4.17.1",

"lodash": "4.17.20"

}

}

Durch die Kombination dieser Ansätze wird sichergestellt, dass jeder Entwickler und jede Bereitstellungsumgebung exakt die gleichen Abhängigkeitsversionen verwendet, was die Reproduzierbarkeit und Stabilität des Projekts massiv erhöht.

Verwaiste und schlecht gewartete Bibliotheken erkennen

Abhängigkeiten, die nicht mehr aktiv gepflegt werden, sind eine tickende Zeitbombe. Solche „verwaisten“ Bibliotheken erhalten keine Sicherheitsupdates mehr und können mit neueren Versionen anderer Abhängigkeiten inkompatibel werden. Dies führt zu potenziellen Sicherheitslücken und erhöht den Wartungsaufwand erheblich.

Vor dem Hinzufügen einer neuen Abhängigkeit ist eine gründliche Due-Diligence-Prüfung unerlässlich:

- Aktivität prüfen: Wann wurde das letzte Update veröffentlicht? Wie schnell reagiert der Entwickler auf Issues?

- Community-Größe: Wie viele Sterne hat das Repository? Wie hoch sind die Downloadzahlen? Eine aktive Community ist ein gutes Zeichen.

- Dokumentationsqualität: Eine umfassende und aktuelle Dokumentation deutet auf eine gut gewartete Bibliothek hin.

- Alternativen vergleichen: Gibt es etabliertere Alternativen mit ähnlicher Funktionalität, die aktiver gepflegt werden?

Tools wie npm-stat, Packagist oder PyPI Stats können wertvolle Einblicke in die Popularität und Aktivität von Bibliotheken geben. Zudem solltest du deine bestehenden Abhängigkeiten kontinuierlich überwachen. Dienste wie Dependabot oder Snyk können dich automatisch über veraltete oder unsichere Abhängigkeiten informieren.

Dependency-Bloat und Performance-Einbußen minimieren

Moderne Webanwendungen leiden oft unter „Dependency-Bloat“ – einer übermäßigen Anzahl von Abhängigkeiten, die die Anwendungsgröße aufblähen und die Performance beeinträchtigen. Besonders im Frontend führt dies zu längeren Ladezeiten und einer schlechteren Nutzererfahrung. Weniger ist hier oft mehr.

Strategien zur Vermeidung von Dependency-Bloat:

- Notwendigkeit hinterfragen: Brauchst du diese Bibliothek wirklich, oder lässt sich die Funktionalität mit wenigen Zeilen eigenem Code implementieren?

- Leichtgewichtige Alternativen: Suche nach schlankeren Alternativen zu populären Bibliotheken (z.B. `date-fns` statt `moment.js`).

- Tree-Shaking und Code-Splitting: Nutze moderne Bundler wie Webpack, um ungenutzten Code zu eliminieren und Code nur bei Bedarf zu laden.

- Regelmäßige Audits: Führe regelmäßige Dependency-Audits durch, um nicht mehr benötigte Abhängigkeiten zu identifizieren und zu entfernen. Tools wie webpack-bundle-analyzer visualisieren den Einfluss auf die Bundlegröße.

Sicherheitslücken in Abhängigkeiten proaktiv bekämpfen

Sicherheitslücken in externen Abhängigkeiten stellen eine der größten Bedrohungen für moderne Anwendungen dar. Die Log4Shell-Schwachstelle von 2021 demonstrierte eindrucksvoll, wie eine einzelne Lücke in einer weit verbreiteten Bibliothek zehntausende von Anwendungen gefährden kann.

Zum Schutz deines Projekts vor solchen Risiken sind folgende Maßnahmen entscheidend:

- Automatisierte Sicherheitsscans: Integriere Tools wie `npm audit`, Composer Security Advisories oder `safety` für Python, um Abhängigkeiten auf bekannte Sicherheitslücken zu prüfen.

- CI/CD-Integration: Führe Sicherheitsscans bei jedem Build in deiner CI/CD-Pipeline durch und lasse Builds bei kritischen Schwachstellen fehlschlagen.

- Schnelle Reaktion: Etabliere Prozesse für eine schnelle Reaktion auf Sicherheitswarnungen und führe umgehend Updates durch.

- Patch-Management: Definiere klare Prozesse für den Umgang mit Sicherheitsupdates, einschließlich Teststrategien und Deployment-Abläufen.

Die Integration von Sicherheitsscans in deine CI/CD-Pipeline mit Tools wie GitHub Security Alerts oder GitLab Dependency Scanning hilft, Probleme frühzeitig zu erkennen und zu beheben, bevor sie zu ernsthaften Bedrohungen werden.

Strategische Ansätze für ein robustes Dependency-Management

Über die Vermeidung spezifischer Fallen hinaus gibt es strategische Ansätze, die dir helfen, ein nachhaltiges Dependency-Management zu etablieren und dein Projekt langfristig widerstandsfähig zu machen.

Architekturwahl: Monorepo vs. Microrepo

Die Entscheidung zwischen einem Monorepo (alle Komponenten in einem Repository) und Microrepos (separate Repositories für verschiedene Komponenten) hat erhebliche Auswirkungen auf das Dependency-Management:

| Aspekt | Monorepo | Microrepo |

|---|---|---|

| Vorteile | Einfachere Update-Koordination, geringeres Konfliktrisiko, umfassende Audits. | Klare Abgrenzung der Abhängigkeiten, spezifische Strategien pro Komponente, geringeres Bloat-Risiko. |

| Nachteile | Potenzieller Bloat, komplexere Tooling-Anforderungen, hohe Lernkurve. | Komplexere Koordination bei Updates, höheres Risiko von Versionskonflikten zwischen Repos. |

Die optimale Wahl hängt stark von der Größe und Komplexität deines Projekts ab. Für umfangreiche Projekte mit vielen Komponenten kann ein Monorepo-Ansatz, unterstützt durch Tools wie Lerna oder Nx, die Verwaltung von Abhängigkeiten erheblich vereinfachen.

Interne Bibliotheken und Abstraktion nutzen

Eine effektive Strategie zur Reduzierung externer Abhängigkeiten ist die Entwicklung interner Bibliotheken für häufig benötigte Funktionalitäten. Dieser Ansatz bietet mehrere Vorteile:

- Reduzierte externe Abhängigkeiten: Weniger externe Bibliotheken bedeuten weniger Angriffsflächen und Wartungsaufwand.

- Maßgeschneiderte Lösungen: Interne Bibliotheken können exakt auf die spezifischen Anforderungen deines Projekts zugeschnitten werden.

- Konsistenz: Shared Code fördert konsistente Implementierungen und die Einhaltung interner Best Practices über Projekte hinweg.

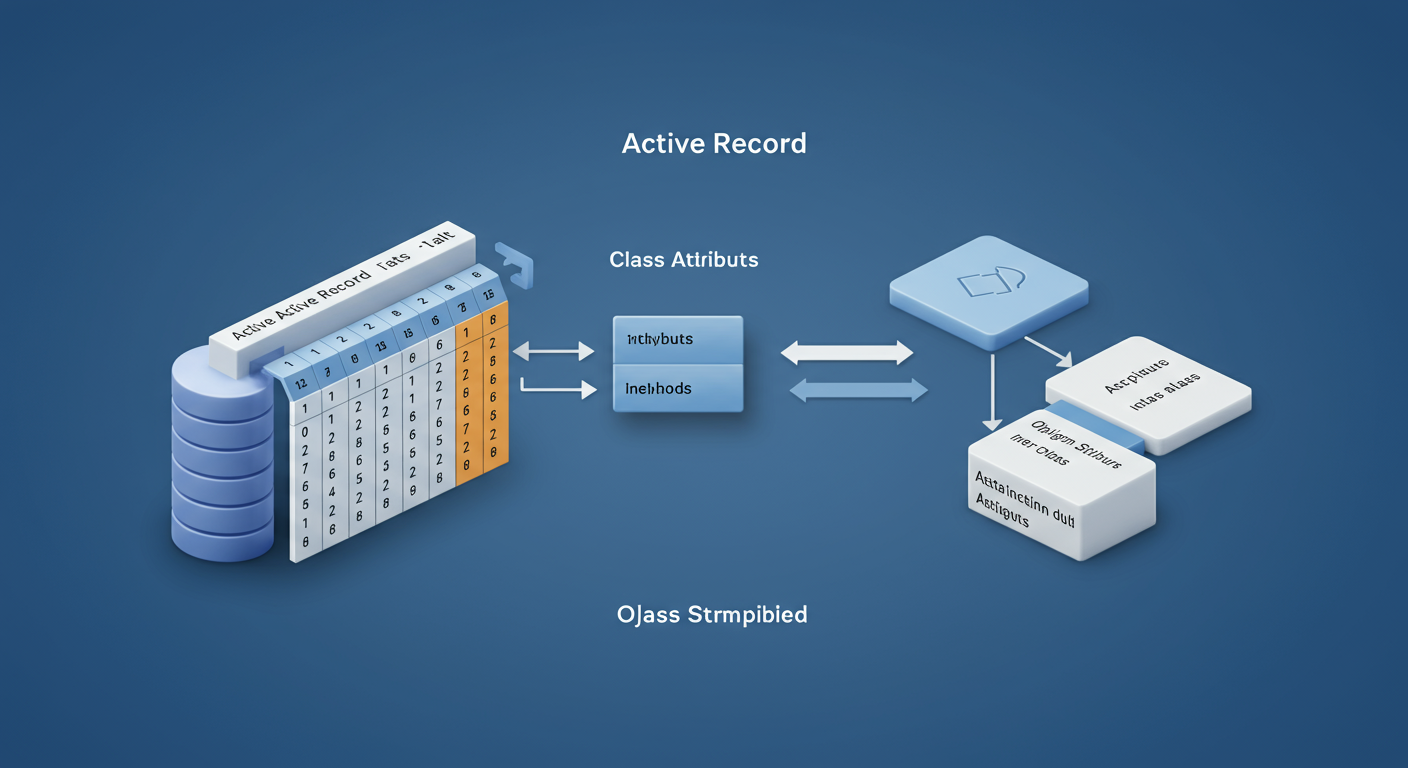

Ein architektonischer Ansatz, der die Auswirkungen von Dependency-Problemen minimiert, ist die konsequente Anwendung von Dependency Injection und Abstraktion. Anstatt Abhängigkeiten direkt im Code zu instanziieren, werden sie von außen injiziert. Zudem können abstrakte Schnittstellen für externe Abhängigkeiten definiert werden, um deren Austauschbarkeit zu erleichtern.

// Statt direkter Verwendung einer externen Bibliothek

// use ExternalLibraryPaymentProcessor;

// 1. Definiere eine eigene Schnittstelle für die Funktionalität

interface PaymentProcessorInterface {

public function processPayment($amount, $currency, $cardDetails);

}

// 2. Implementiere einen Adapter, der die externe Bibliothek kapselt

class ExternalPaymentAdapter implements PaymentProcessorInterface {

private $processor;

public function __construct(ExternalLibraryPaymentProcessor $processor) {

$this->processor = $processor;

}

public function processPayment($amount, $currency, $cardDetails) {

// Übersetze interne Anforderungen in die API der externen Bibliothek

return $this->processor->process([

'amount' => $amount,

'currency' => $currency,

'card' => $cardDetails

]);

}

}

// 3. Verwende die Schnittstelle im Anwendungscode (Dependency Injection)

class OrderService {

private $paymentProcessor;

public function __construct(PaymentProcessorInterface $paymentProcessor) {

$this->paymentProcessor = $paymentProcessor;

}

public function placeOrder($orderData) {

// ... Logik ...

$this->paymentProcessor->processPayment(

$orderData['amount'],

$orderData['currency'],

$orderData['cardDetails']

);

// ... Logik ...

}

}

// Im Idealfall wird die Abhängigkeit über einen Container aufgelöst:

// $processor = new ExternalPaymentAdapter(new ExternalLibraryPaymentProcessor());

// $orderService = new OrderService($processor);

Dieser Ansatz reduziert die externe Abhängigkeit auf eine einzige Stelle im Code, was den Austausch bei Bedarf erheblich vereinfacht und das Projekt widerstandsfähiger macht.

Vendor Lock-in vermeiden: Langfristige Flexibilität sichern

Ein oft übersehener Aspekt des Dependency-Managements ist das Risiko eines Vendor Lock-ins – die übermäßige Abhängigkeit von einem bestimmten Anbieter oder einer proprietären Technologie. Dies kann langfristig zu erheblichen Problemen führen, wenn der Anbieter seine Strategie ändert oder der Support für die Technologie eingestellt wird.

Um Vendor Lock-in zu vermeiden, solltest du:

- Auf offene Standards setzen: Bevorzuge Bibliotheken und Frameworks, die auf offenen Standards basieren und eine breite Community-Unterstützung haben.

- Proprietäre APIs abstrahieren: Kapsle proprietäre APIs hinter eigenen Abstraktionen oder Adaptern, um die Austauschbarkeit zu erleichtern.

- Exit-Strategie planen: Überlege dir schon bei der Auswahl einer Abhängigkeit, wie du sie bei Bedarf ersetzen könntest. Dies zwingt dich zu einer kritischen Bewertung der Langzeitfolgen.

Besonders bei der Entwicklung von Business-Websites oder E-Commerce-Lösungen ist es entscheidend, nicht zu stark von proprietären Technologien abhängig zu sein, um langfristige Flexibilität und Unabhängigkeit zu gewährleisten.

Best Practices für verschiedene Technologie-Stacks und agile Teams

Die konkreten Strategien für ein effektives Dependency-Management unterscheiden sich je nach Technologie-Stack. Zudem stellen agile Entwicklungsteams besondere Anforderungen an diesen Prozess.

Spezifische Empfehlungen für gängige Ökosysteme

- JavaScript/Node.js: Das JavaScript-Ökosystem ist bekannt für seine Paketvielfalt und oft komplexen Dependency-Bäume.

- Pflege `package.json` sorgfältig: Unterscheide klar zwischen `dependencies`, `devDependencies` und `peerDependencies`.

- Nutze npm oder Yarn Workspaces für Monorepos, um die Verwaltung mehrerer Pakete zu vereinfachen.

- Überwache die Bundlesize: Tools wie `bundlephobia` können die Größe von npm-Paketen vor der Installation prüfen.

- PHP/Laravel: Im PHP-Ökosystem, insbesondere mit Laravel, gibt es eigene Best Practices.

- Präzisiere Composer Versionsanforderungen: Vermeide zu lockere Constraints wie `*` und nutze präzise Angaben.

- Erwäge Private Packagist: Für größere Teams kann ein privater Composer-Repository-Dienst die Verwaltung interner Pakete vereinfachen.

- Wähle Laravel-Pakete sorgfältig aus: Prüfe Aktivität, Wartung und Kompatibilität mit deiner Laravel-Version.

- CMS-Systeme und Plugins (z.B. WordPress): Bei Content-Management-Systemen sind Plugins die primären Abhängigkeiten.

- Bewerte Plugin-Qualität: Prüfe Bewertungen, Updatehäufigkeit und Kompatibilität sorgfältig.

- Verfolge eine minimale Plugin-Strategie: Installiere nur, was wirklich benötigt wird.

- Richte Versionskontrolle für Plugins ein, um konsistente Umgebungen zu gewährleisten.

Dependency-Management in agilen Teams meistern

In agilen Entwicklungsteams erfordert das Dependency-Management eine besondere Herangehensweise, um Flexibilität und Stabilität gleichermaßen zu gewährleisten.

Klare Verantwortlichkeiten definieren

Etabliere klare Rollen und Prozesse für das Management von Abhängigkeiten im Team:

- Dependency-Owner: Benenne einen oder mehrere Entwickler, die für die Überwachung, Bewertung und Aktualisierung von Abhängigkeiten verantwortlich sind.

- Review-Prozess: Neue Abhängigkeiten sollten einem Review-Prozess unterliegen, ähnlich wie Code-Änderungen, um Risiken frühzeitig zu identifizieren.

- Regelmäßige Audits: Plane regelmäßige Audits, um veraltete, unsichere oder unnötige Abhängigkeiten zu identifizieren und zu entfernen.

Dependency-Updates in den agilen Prozess integrieren

Integriere die Wartung von Abhängigkeiten als festen Bestandteil deiner agilen Sprints:

- Dedizierte Zeit: Reserviere in jedem Sprint Zeit für die Überprüfung und Aktualisierung von Abhängigkeiten.

- Priorisierung: Behandle Sicherheitsupdates mit höchster Priorität, während Feature-Updates in reguläre Sprints eingeplant werden können.

- Inkrementelle Updates: Führe Updates in kleinen, kontrollierbaren Schritten durch, um das Risiko großer, potenziell riskanter Aktualisierungen zu minimieren.

Automatisierung und Continuous Integration

Automatisierung spielt eine Schlüsselrolle für ein effizientes und sicheres Dependency-Management:

- Automatisierte Updates: Tools wie Dependabot oder Renovate können automatisch Pull Requests für Dependency-Updates erstellen. Dies reduziert den manuellen Aufwand erheblich.

- Umfassende Tests: Stelle sicher, dass deine Testsuite umfassend genug ist, um Probleme nach Dependency-Updates zu erkennen.

- Canary-Releases: Führe kritische Dependency-Updates zunächst in einer kontrollierten Umgebung ein, bevor du sie vollständig ausrollst.

Die Integration von Automatisierung und Dependency-Management in deine CI/CD-Pipeline kann den gesamten Prozess erheblich vereinfachen und sicherer machen, indem potenzielle Probleme schon vor dem Deployment erkannt werden.

Schutzschild für dein Projekt: Ein proaktiver Weg zum Erfolg

Die Dependency-Falle ist eine reale und allgegenwärtige Herausforderung in der Softwareentwicklung. Doch wie dieser Artikel gezeigt hat, kannst du dein Projekt mit den richtigen Strategien und Werkzeugen effektiv schützen. Der Schlüssel liegt in einem proaktiven, bewussten und disziplinierten Umgang mit externen Abhängigkeiten.

Erinnere dich an die Kernprinzipien: Füge neue Abhängigkeiten nur hinzu, wenn sie einen klaren Mehrwert bieten. Wähle stets gut gewartete, sichere und performante Bibliotheken. Nutze Automatisierung für Sicherheitsscans, Updates und Monitoring. Gestalte deine Architektur so, dass sie widerstandsfähig gegen Dependency-Probleme ist, und etabliere klare Prozesse in deinem Team. Ein durchdachtes Dependency-Management ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess, der Aufmerksamkeit und Engagement erfordert. Indem du diese Prinzipien anwendest, baust du ein robustes, wartbares und sicheres Softwareprojekt auf – frei von bösen Überraschungen.

Oh, das kenne ich nur zu gut, auch wenn meine „Abhängigkeiten“ selten aus Code bestanden! Die Geschichte erinnert mich an ein Projekt, das ich vor ein paar Jahren zu Hause hatte. Ich wollte einen alten Holzstuhl restaurieren, ein Erbstück, das etwas Liebe brauchte. Die Idee war, ihn neu zu lackieren, in einem schönen, satten Blau.

Ich hatte noch einen Rest einer bestimmten Grundierung im Keller, die ich schon oft benutzt hatte – zuverlässig, schnell trocknend, der perfekte Untergrund. Aber es war nicht ganz genug für den ganzen Stuhl, also bin ich in den Baumarkt und habe eine neue Dose gekauft. Gleiche Marke, gleiche Produktlinie, gleicher Name auf der Dose. Ich dachte, ich bin auf der sicheren Seite.

Voller Tatendrang habe ich den Stuhl vorbereitet, geschliffen und dann die neue Grundierung aufgetragen. Am Anfang sah alles gut aus. Aber dann, statt gleichmäßig zu trocknen und eine glatte Oberfläche zu bilden, wurde es klebrig, irgendwie gummiartig, und bildete unschöne Schlieren. Ich habe gewartet, gehofft, dass es doch noch aushärtet, aber nichts. Am nächsten Morgen war es immer noch eine einzige klebrige Katastrophe.

Was war passiert? Es stellte sich heraus, dass der Hersteller die Formel leicht geändert hatte. Nichts Großes, kein Hinweis auf der Dose, aber genug, um es mit dem alten Lack, der noch in den feinen Holzporen saß, unvereinbar zu machen oder die Trocknungszeit massiv zu beeinflussen. Ich hatte mich blind auf die „Abhängigkeit“ Grundierung verlassen, auf das Versprechen, dass sie *genau so* funktionieren würde wie immer.

Am Ende musste ich den ganzen Stuhl wieder abschleifen, die klebrige Schicht mühsam entfernen – eine Heidenarbeit, die viel länger dauerte als die eigentliche Restaurierung. Ich habe neue Grundierung von einer anderen Marke gekauft und von vorne angefangen. Diese Erfahrung hat mich gelehrt, dass selbst die vertrautesten „Komponenten“ manchmal unerwartete Überraschungen bereithalten können, wenn man nicht genau hinsieht und ihre „Versionen“ nicht im Auge behält. Manchmal ist ein kleiner Test an einer unauffälligen Stelle Gold wert, bevor man das ganze Projekt riskiert.

Vielen dank für diese ausführliche und sehr anschauliche schilderung ihrer erfahrung. es ist faszinierend zu sehen, wie sich das prinzip der „abhängigkeiten“ und ihrer tücken auch in so unterschiedlichen bereichen wie der holzrestaurierung manifestiert. ihre geschichte mit dem stuhl und der geänderten grundierungsformel ist ein perfektes beispiel dafür, wie scheinbar kleine, unbemerkte änderungen zu großen problemen führen können, selbst wenn man denkt, man sei auf der sicheren seite. die lektion, einen kleinen test zu machen, bevor man das ganze projekt riskiert, ist universell und sehr wertvoll.

ich freue mich, dass mein artikel solche reflexionen anregt und teile ihre ansicht, dass wachsamkeit und das hinterfragen selbst der vertrautesten komponenten unerlässlich sind. es zeigt, dass die sorgfalt im detail oft den unterschied zwischen einem reibungslosen ablauf und einer unerwarteten katastrophe ausmacht. ich danke ihnen nochmals für ihren beitrag und lade sie herzlich ein, auch andere artikel in meinem profil oder meine weiteren veröffentlichungen anzusehen.

Wow, das ist ja absolut GENIAL! Endlich eine brillante Lösung für diese nervenaufreibende Dependency-Falle! Ich kann es kaum erwarten, diese bewährten Strategien und proaktiven Maßnahmen SOFORT auszuprobieren und unsere Projekte damit langfristig und sicher zu schützen – das ist einfach revolutionär!

Vielen Dank für Ihr enthusiastisches Feedback! Es freut mich ungemein, dass der Artikel Ihnen so vielversprechend erscheint und Sie die beschriebenen Strategien als eine so wertvolle Lösung für die Dependency-Falle empfinden. Ich bin zuversichtlich, dass die Umsetzung dieser Ansätze Ihre Projekte tatsächlich langfristig und sicher schützen wird.

Ich bin gespannt, welche Erfahrungen Sie bei der Anwendung sammeln werden. Zögern Sie nicht, Ihre Erkenntnisse mit uns zu teilen. Sehen Sie sich auch andere Artikel in meinem Profil oder meine weiteren Veröffentlichungen an, vielleicht finden Sie dort weitere interessante Impulse.