Das Domain Name System (DNS) ist weit mehr als nur ein technischer Standard; es ist die unverzichtbare Infrastruktur, die dem modernen Internet seine intuitive Bedienbarkeit verleiht. Für jeden Entwickler, Studenten oder Technologiebegeisterten, der sich mit den Tiefen des Internets, der Netzwerksicherheit oder der Datenwissenschaft beschäftigt, ist ein fundiertes Verständnis des DNS unerlässlich. Es agiert im Hintergrund, übersetzt menschenlesbare Domainnamen wie „www.beispiel.de“ in maschinenlesbare IP-Adressen wie „192.0.2.1“, und ermöglicht so den reibungslosen Zugriff auf unzählige Online-Ressourcen.

In diesem umfassenden Artikel tauchen wir tief in die Funktionsweise des Domain Name Systems ein. Wir beleuchten seine historische Entwicklung, erklären den komplexen DNS-Auflösungsprozess, untersuchen seine kritische Rolle für diverse Online-Dienste und decken auf, wie DNS-Daten wertvolle Einblicke für die Datenwissenschaft liefern können. Zudem werden wir die Hauptbestandteile des DNS detailliert aufschlüsseln, gängige Herausforderungen und Sicherheitsrisiken besprechen und die neuesten Entwicklungen wie DNS over HTTPS (DoH) oder DNSSEC betrachten, die die Zukunft des Systems prägen.

Das Domain Name System (DNS) verstehen

Das Domain Name System (DNS) ist das dezentrale und hierarchische Benennungssystem für Computer, Dienste oder andere Ressourcen, die mit dem Internet oder einem privaten Netzwerk verbunden sind. Es bildet eine Brücke zwischen den für Menschen leicht merkbaren Domainnamen und den für Maschinen notwendigen numerischen IP-Adressen. Ohne diese grundlegende Übersetzung wäre die Navigation im Web vergleichbar mit dem Versuch, sich die Telefonnummern aller Ihrer Kontakte merken zu müssen, anstatt einfach deren Namen zu wählen.

Die Notwendigkeit eines solchen Systems wurde in den frühen Tagen des Internets offensichtlich. Ursprünglich wurde der Zugriff auf Netzwerkressourcen über Hosts-Dateien verwaltet, die manuell gepflegt werden mussten. Mit der rasanten Zunahme der Netzwerkgeräte und der Komplexität des Internets wurde dieses zentrale, statische System unhaltbar. Paul Mockapetris erkannte diesen Engpass und entwickelte 1983 das Konzept des DNS, um eine skalierbare und dynamische Lösung für die Namensauflösung zu schaffen, die bis heute das Fundament des Internets bildet.

Wie funktioniert die DNS-Auflösung?

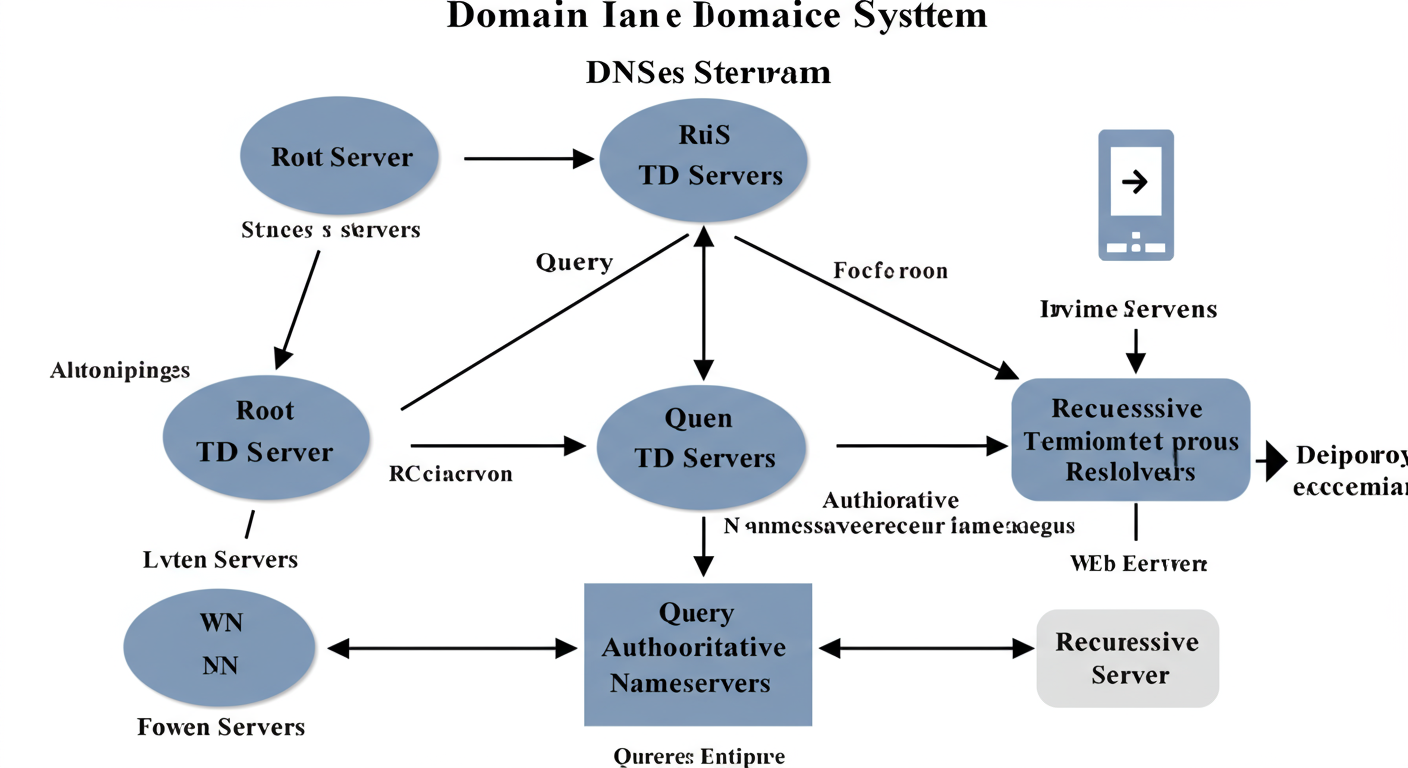

Der DNS-Auflösungsprozess ist ein mehrstufiger Vorgang, der beginnt, wenn ein Benutzer einen Domainnamen in seinen Webbrowser eingibt. Ziel ist es, die dem Domainnamen zugeordnete IP-Adresse zu finden. Dieser Prozess beinhaltet mehrere DNS-Servertypen, die in einer hierarchischen Struktur zusammenarbeiten:

- Der Recursive Resolver (oder DNS-Client): Dies ist oft ein DNS-Server Ihres Internetanbieters (ISP) oder ein öffentlicher Resolver (z.B. Google Public DNS). Er empfängt die ursprüngliche Anfrage vom Benutzerbrowser und ist dafür verantwortlich, die vollständige IP-Adresse zu finden.

- Die Root-Nameserver: Wenn der Recursive Resolver die Antwort nicht im Cache hat, fragt er zunächst einen der 13 Root-Nameserver ab. Diese Server antworten mit den Adressen der Top-Level-Domain (TLD)-Nameserver, die für die angefragte TLD (z.B. .com, .org, .de) zuständig sind.

- Die TLD-Nameserver: Der Resolver fragt dann den entsprechenden TLD-Nameserver an. Dieser Server speichert Informationen über alle Domainnamen, die unter seiner TLD registriert sind, und antwortet mit den Adressen der autoritativen Nameserver für die spezifische Domain (z.B. beispiel.de).

- Die Autoritativen Nameserver: Dies sind die Server, die die tatsächlichen DNS-Einträge für eine bestimmte Domain hosten. Der Resolver fragt diesen Server ab, der dann die finale IP-Adresse (oder andere angeforderte Informationen) an den Resolver zurückgibt.

- Caching: Der Recursive Resolver speichert diese Antwort für eine bestimmte Zeit (Time-To-Live, TTL) in seinem Cache. Bei zukünftigen Anfragen für denselben Domainnamen kann er die Antwort direkt aus seinem Cache liefern, was den Auflösungsprozess erheblich beschleunigt und die Last auf übergeordnete Server reduziert.

Ein Beispiel für eine manuelle DNS-Abfrage über die Kommandozeile mit dem Tool dig:

; Eine DNS-Abfrage für die A-Record (IPv4-Adresse) von example.com

dig example.com A

; Beispielausgabe (vereinfacht):

; <> DiG 9.10.6 <> example.com A

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 12345

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; QUESTION SECTION:

;example.com. IN A

;; ANSWER SECTION:

example.com. 86400 IN A 93.184.216.34

;; Query time: 27 msec

;; SERVER: 192.168.1.1#53(192.168.1.1)

;; WHEN: Mon Nov 20 10:30:00 CET 2023

;; MSG SIZE rcvd: 47

In diesem Beispiel fragt dig den A-Record (die IPv4-Adresse) für example.com ab. Die Antwort im „ANSWER SECTION“ zeigt die IP-Adresse 93.184.216.34.

Die essentielle Bedeutung des DNS im modernen Web

Die Rolle des DNS reicht weit über die reine Namensauflösung hinaus. Es ist ein grundlegender Bestandteil, der die Leistungsfähigkeit, Zuverlässigkeit und Sicherheit des gesamten Internets maßgeblich beeinflusst. Seine Einführung in den 1980er Jahren und die breite Akzeptanz in den 1990er Jahren, parallel zum Aufstieg des World Wide Web, verdeutlichten schnell seine unschätzbare Bedeutung für eine effiziente Domain-Namen-Resolution und eine verbesserte Nutzererfahrung.

Lastverteilung und Hochverfügbarkeit durch DNS

Ein entscheidender Aspekt der DNS-Bedeutung ist seine Fähigkeit zur Lastverteilung. Insbesondere bei populären Websites und Diensten, deren Inhalte auf mehreren Servern oder sogar in unterschiedlichen geografischen Regionen gehostet werden, kann das DNS so konfiguriert werden, dass es Anfragen intelligent verteilt. Dies geschieht oft durch Mechanismen wie Round Robin DNS oder Geolocation-basiertes DNS. Letzteres leitet Benutzer zum nächstgelegenen oder leistungsfähigsten Server, was Latenzzeiten reduziert und die Servicequalität erheblich steigert.

Diese Methode ist auch für Content Delivery Networks (CDNs) von zentraler Bedeutung. CDNs nutzen DNS, um Benutzeranfragen an den Cache-Server zu leiten, der dem Benutzer am nächsten ist, was zu einer schnelleren Auslieferung von Inhalten führt und die Ursprungsserver entlastet. Dies ist ein Paradebeispiel für die DNS-Lastverteilung, die zu einer besseren Leistung und Hochverfügbarkeit beiträgt.

DNS und die E-Mail-Infrastruktur

Neben Webseiten spielt das DNS eine kritische Rolle für die Funktionsweise anderer Internetdienste, insbesondere E-Mails. Es ermöglicht die Auflösung von E-Mail-Adressen, indem es Mail Exchange (MX)-Einträge verwendet, um die Mailserver zu lokalisieren, die für den Empfang von E-Mails einer bestimmten Domain zuständig sind. Darüber hinaus ist das DNS integraler Bestandteil von Mechanismen zur Bekämpfung von Spam und Phishing:

- SPF (Sender Policy Framework): Ermöglicht Domainbesitzern die Veröffentlichung von DNS-Einträgen, die angeben, welche Mailserver berechtigt sind, E-Mails im Namen ihrer Domain zu senden. Empfangende Mailserver können diese Einträge überprüfen, um gefälschte Absender zu identifizieren.

- DKIM (DomainKeys Identified Mail): Verwendet digitale Signaturen, um die Authentizität einer E-Mail zu verifizieren und sicherzustellen, dass sie während des Transports nicht manipuliert wurde. Der öffentliche Schlüssel für die Verifizierung wird im DNS veröffentlicht.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance): Baut auf SPF und DKIM auf und ermöglicht Domainbesitzern, Richtlinien für die Behandlung von nicht authentifizierten E-Mails festzulegen und Berichte über die E-Mail-Validierung zu erhalten.

Ein Beispiel, wie man MX-Einträge abfragt:

; Abfrage der Mail Exchange (MX) Einträge für google.com

dig google.com MX

; Beispielausgabe (vereinfacht):

; <> DiG 9.10.6 <> google.com MX

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 54321

;; flags: qr rd ra; QUERY: 1, ANSWER: 5, AUTHORITY: 0, ADDITIONAL: 1

;; QUESTION SECTION:

;google.com. IN MX

;; ANSWER SECTION:

google.com. 300 IN MX 50 alt4.aspmx.l.google.com.

google.com. 300 IN MX 10 aspmx.l.google.com.

google.com. 300 IN MX 20 alt1.aspmx.l.google.com.

google.com. 300 IN MX 30 alt2.aspmx.l.google.com.

google.com. 300 IN MX 40 alt3.aspmx.l.google.com.

;; Query time: 15 msec

;; SERVER: 192.168.1.1#53(192.168.1.1)

;; WHEN: Mon Nov 20 10:35:00 CET 2023

;; MSG SIZE rcvd: 167

Die Ausgabe zeigt, dass Google mehrere Mailserver mit unterschiedlichen Prioritäten (50, 10, 20, 30, 40) für den Empfang von E-Mails verwendet, was die Redundanz und Lastverteilung gewährleistet.

DNS-Daten in der Data Science: Potenziale und Anwendungen

Im Bereich der Datenwissenschaft sind DNS-Anfragen eine oft übersehene, aber äußerst reichhaltige Quelle für wertvolle Informationen. Jede Interaktion mit dem Internet beginnt typischerweise mit einer DNS-Abfrage, wodurch diese Daten zu einem umfassenden Protokoll des Online-Verhaltens werden. Die Analyse von DNS-Logs für Data Science eröffnet faszinierende Möglichkeiten.

Datensammlung und Verhaltensanalyse

DNS-Anfragen können aufdecken, welche Websites besucht werden, welche Suchanfragen gestellt werden (indirekt über Domainnamen von Suchmaschinen), oder wie Benutzer mit verschiedenen Online-Diensten interagieren. Diese Rohdaten können für diverse Zwecke ausgewertet werden:

- Verhaltensanalysen: Durch die Mustererkennung in den Domain-Anfragen lassen sich Nutzerprofile erstellen, Interessen ableiten und das Surfverhalten nachvollziehen. Dies ist entscheidend für personalisierte Empfehlungen und zielgerichtetes Marketing.

- Marktforschung und Trendprognosen: Die Häufigkeit von Anfragen an bestimmte Domains kann auf aufkommende Trends, die Beliebtheit von Produkten oder das Interesse an spezifischen Themen hinweisen.

- Demografische und geografische Profile: Der geografische Standort der verwendeten DNS-Server oder der Quellen der Anfragen kann Aufschluss über die geografische Verteilung von Nutzern geben. Dies hilft bei der Ausrichtung lokaler Werbekampagnen und der Optimierung regionaler Dienstleistungen.

Ein konzeptionelles Python-Beispiel, das zeigt, wie man DNS-Log-Einträge parsen und einfache Statistiken extrahieren könnte:

import re

from collections import Counter

def analyze_dns_logs(log_data):

"""

Analysiert eine Liste von DNS-Log-Zeilen und extrahiert Domain-Häufigkeiten.

Dies ist ein stark vereinfachtes Beispiel und würde in realen Szenarien

robusteres Parsing und Fehlerbehandlung erfordern.

"""

domain_pattern = re.compile(r'query[A] (S+)s') # Sucht nach A-Record-Abfragen

domains = []

for line in log_data:

match = domain_pattern.search(line)

if match:

domain = match.group(1).strip('.') # Domain extrahieren und Punkt am Ende entfernen

domains.append(domain)

# Zähle die Häufigkeit jeder Domain

domain_counts = Counter(domains)

return domain_counts

# Beispiel-Log-Daten (simuliert)

sample_log_data = [

"2023-11-20T10:00:01Z resolver.local query[A] www.example.com from 192.168.1.100",

"2023-11-20T10:00:02Z resolver.local query[A] api.service.com from 192.168.1.101",

"2023-11-20T10:00:03Z resolver.local query[MX] mail.example.com from 192.168.1.100",

"2023-11-20T10:00:04Z resolver.local query[A] www.example.com from 192.168.1.102",

"2023-11-20T10:00:05Z resolver.local query[A] cdn.resource.net from 192.168.1.100"

]

# Analyse durchführen

counts = analyze_dns_logs(sample_log_data)

print("Häufigkeit der angefragten Domains (A-Records):")

for domain, count in counts.most_common(5):

print(f"- {domain}: {count} Mal")

Netzwerkverkehrsanalyse und Sicherheit

Die Verwendung von DNS zur Auflösung von Domainnamen in IP-Adressen ist auch entscheidend, um den Netzwerkverkehr zu verstehen und zu analysieren. DNS-Aufzeichnungen helfen, die verwendeten Server, die besuchten Domains, die Antwortzeiten oder Auflösungsfehler zu identifizieren. Diese Informationen sind vital für:

- Überwachung und Optimierung der Netzwerkleistung: Langsame DNS-Auflösungszeiten können auf Netzwerkprobleme hindeuten. Die Analyse von Cache-Hits und Misses hilft bei der Optimierung der DNS-Infrastruktur.

- Erkennung von Anomalien und böswilligen Aktivitäten: Cyberangriffe wie Malware, Botnets oder Phishing-Attacken nutzen das DNS häufig aus. Durch die Überwachung und Analyse von DNS-Anfragen können verdächtige Aktivitätsmuster erkannt werden:

- DGA (Domain Generation Algorithms): Botnets generieren Tausende von Domainnamen, um mit C2-Servern (Command and Control) zu kommunizieren. Ungewöhnlich viele Anfragen an nicht existierende oder zufällig generierte Domains können auf DGA-Aktivitäten hinweisen.

- DNS-Tunneling: Exfiltration von Daten über DNS-Anfragen und -Antworten.

- Fast Flux DNS: Rapid wechselnde IP-Adressen für eine Domain, oft genutzt von Botnets zur Umgehung von Blockierungen.

Eine effektive Analyse von DNS-Daten ist somit ein Schlüsselwerkzeug für Cybersicherheits-Analysten, um Bedrohungen frühzeitig zu erkennen und abzuwehren.

Architektur und Komponenten des DNS

Die robuste Funktionsweise des Domain Name Systems basiert auf einem Zusammenspiel mehrerer Komponenten, die in einer logischen Hierarchie organisiert sind. Ein tiefes Verständnis dieser Bausteine ist entscheidend für jeden, der mit Netzwerkkonfiguration, Serververwaltung oder der Analyse von DNS-Daten arbeitet.

DNS-Server-Hierarchie und deren Rollen

Die Grundlage des DNS bildet eine Hierarchie von Nameservern, die die Auflösungsinformationen für die verschiedenen Domains speichern:

- Root-Nameserver: An der Spitze der Hierarchie stehen die Root-Nameserver. Es gibt 13 logische Root-Server-Systeme, die von verschiedenen Organisationen weltweit betrieben werden. Sie wissen, welche Nameserver für jede Top-Level-Domain (TLD) zuständig sind.

- TLD-Nameserver (Top-Level-Domain-Nameserver): Diese Server verwalten Informationen für alle Domainnamen unter einer bestimmten TLD (z.B. .com, .org, .de, .net). Sie wissen, welche autoritativen Nameserver für jede registrierte Second-Level-Domain (SLD) unter ihrer TLD zuständig sind.

- Autoritative Nameserver: Dies sind die letzten Nameserver in der Kette. Sie speichern die endgültigen DNS-Einträge (Ressource Records) für eine bestimmte Domain und sind die „Autorität“ für diese Domain. Jeder Domainname muss mindestens zwei autoritative Nameserver haben, um Redundanz zu gewährleisten.

- Rekursive Resolver (Caching DNS-Server): Obwohl nicht Teil der autoritativen Hierarchie, sind sie für Endbenutzer unverzichtbar. Sie empfangen Anfragen von Clients, durchlaufen den gesamten Auflösungsprozess von Root bis zu den autoritativen Servern und speichern die Ergebnisse zwischen, um zukünftige Anfragen schneller beantworten zu können.

DNS-Zonen und Ressource Records

Das DNS verwaltet Domainnamen in sogenannten DNS-Zonen. Jede Zone ist ein Teil des Domain-Namensraums, für den eine bestimmte Organisation oder ein Nameserver autoritativ ist. Innerhalb dieser Zonen werden die tatsächlichen Informationen in Form von Ressource Records (RR) gespeichert. Hier sind die gängigsten Typen:

| Record-Typ | Beschreibung | Beispiel |

|---|---|---|

| A (Address) | Ordnet einen Domainnamen einer IPv4-Adresse zu. | example.com IN A 192.0.2.1 |

| AAAA (IPv6 Address) | Ordnet einen Domainnamen einer IPv6-Adresse zu. | example.com IN AAAA 2001:0db8::1 |

| CNAME (Canonical Name) | Erstellt einen Aliasnamen für eine andere Domain (kanonischer Name). | www.example.com IN CNAME example.com |

| MX (Mail Exchange) | Gibt den Mailserver an, der für den Empfang von E-Mails für die Domain zuständig ist. | example.com IN MX 10 mail.example.com |

| NS (Name Server) | Gibt die autoritativen Nameserver für eine Domain an. | example.com IN NS ns1.example.com |

| SOA (Start of Authority) | Definiert die primären Informationen über die DNS-Zone, wie den primären Nameserver, den Administrator, und Parameter für die Zonentransfers. | example.com IN SOA ns1.example.com hostmaster.example.com (...) |

| TXT (Text) | Speichert beliebigen Text, oft für SPF, DKIM, DMARC oder zur Domainverifizierung. | example.com IN TXT "v=spf1 include:_spf.example.com ~all" |

| SRV (Service) | Gibt den Hostnamen und Port für bestimmte Dienste an (z.B. SIP, XMPP). | _sip._tcp.example.com IN SRV 10 0 5060 sip.example.com |

Diese Records sind die Bausteine, die es dem DNS ermöglichen, alle Arten von Netzwerkdiensten zu verwalten und zu routen.

DNS-Caching und TTL (Time-To-Live)

Um die Leistung zu verbessern und den Netzwerkverkehr zu reduzieren, nutzt das DNS ausgiebig Caching. Wenn ein rekursiver Resolver eine Anfrage erfolgreich auflöst, speichert er die Antwort für eine bestimmte Zeit. Diese Dauer wird durch den Time-To-Live (TTL)-Wert des jeweiligen Ressource Records bestimmt. Eine niedrige TTL bedeutet, dass Änderungen schnell propagiert werden, führt aber zu mehr Abfragen. Eine hohe TTL reduziert die Last auf Nameservern, kann aber dazu führen, dass Änderungen länger brauchen, um weltweit sichtbar zu werden.

Hier ein Python-Beispiel zur Abfrage verschiedener DNS-Record-Typen mit der Bibliothek dnspython:

import dns.resolver

def get_dns_records(domain, record_type):

"""

Fragt DNS-Einträge für eine gegebene Domain und einen Record-Typ ab.

"""

try:

answers = dns.resolver.resolve(domain, record_type)

print(f"--- {record_type} Records für {domain} ---")

for rdata in answers:

print(f" {rdata}")

except dns.resolver.NoAnswer:

print(f"Keine {record_type} Records für {domain} gefunden.")

except dns.resolver.NXDOMAIN:

print(f"Domain '{domain}' existiert nicht.")

except Exception as e:

print(f"Ein Fehler ist aufgetreten: {e}")

# Beispielanwendungen

get_dns_records("google.com", "A")

get_dns_records("google.com", "MX")

get_dns_records("www.google.com", "CNAME")

get_dns_records("example.com", "TXT")

get_dns_records("example.com", "AAAA") # IPv6 Abfrage

Herausforderungen und Sicherheitsaspekte des DNS

Trotz seiner robusten Architektur und seiner unverzichtbaren Rolle ist das DNS ein altes System, das mit verschiedenen Herausforderungen und Sicherheitsproblemen konfrontiert ist. Diese Aspekte sind kritisch für die Stabilität und Vertrauenswürdigkeit des Internets.

Gängige DNS-Schwachstellen und Angriffe

Das DNS ist ein häufiges Ziel für Cyberangriffe, da seine Kompromittierung weitreichende Auswirkungen haben kann. Zu den bekanntesten Angriffen gehören:

- Distributed Denial of Service (DDoS)-Angriffe: Diese Angriffe überfluten DNS-Server mit so vielen Anfragen, dass sie überlastet werden und legitime Anfragen nicht mehr bearbeiten können. Dies führt zur Nichtverfügbarkeit von Websites und Diensten.

- DNS-Cache-Poisoning (Spoofing): Angreifer schleusen gefälschte DNS-Einträge in den Cache eines Resolvers ein. Wenn Benutzer dann eine legitime Domain anfragen, erhalten sie die gefälschte IP-Adresse des Angreifers und werden auf bösartige Websites umgeleitet.

- DNS-Hijacking: Hierbei kapern Angreifer die Kontrolle über die DNS-Registrierung einer Domain oder eines Nameservers. Sie ändern die DNS-Einträge, um den Datenverkehr umzuleiten.

- NXDOMAIN-Angriffe: Diese Angriffe überfluten autoritative Nameserver mit Anfragen für nicht existierende Domains. Die Server müssen unnötig Ressourcen für die Beantwortung mit „NXDOMAIN“ (Non-Existent Domain) aufwenden, was zu einer Servicebeeinträchtigung führt.

„Das DNS ist eine der letzten großen zentralen Schwachstellen des Internets. Seine Sicherheit ist von höchster Bedeutung für die Stabilität der gesamten digitalen Infrastruktur.“

Propagationsverzögerungen und Konsistenzprobleme

Wenn Änderungen an der DNS-Konfiguration vorgenommen werden (z.B. eine neue IP-Adresse für eine Domain), dauert es eine gewisse Zeit, bis sich diese Änderungen im gesamten globalen DNS verbreitet haben. Dies wird als Propagationszeit bezeichnet und ist hauptsächlich auf das Caching der Resolver zurückzuführen. Während dieser Zeit können verschiedene Benutzer noch alte, zwischengespeicherte Informationen erhalten, was zu vorübergehenden Inkonsistenzen und Problemen mit der Verfügbarkeit führen kann. Der TTL-Wert der DNS-Einträge bestimmt maßgeblich, wie lange diese Verzögerung anhalten kann.

Datenschutzbedenken bei unverschlüsseltem DNS

Das traditionelle DNS arbeitet standardmäßig unverschlüsselt. Dies bedeutet, dass DNS-Anfragen und die dazugehörigen Antworten im Klartext über das Netzwerk gesendet werden und von Dritten (wie ISPs, Netzwerkadministratoren oder Angreifern) abgefangen und eingesehen werden können. Dies stellt ein erhebliches Problem für die Privatsphäre der Nutzer dar, da es die Verfolgung des Surfverhaltens ermöglicht und potenzielle Angriffsvektoren eröffnet.

Innovationen und die Zukunft des Domain Name Systems

Um den modernen Anforderungen an Sicherheit, Datenschutz und Skalierbarkeit gerecht zu werden, hat sich das DNS in den letzten Jahren erheblich weiterentwickelt. Diese Innovationen zielen darauf ab, die Schwachstellen des traditionellen DNS zu adressieren und es für die Zukunft des Internets fit zu machen.

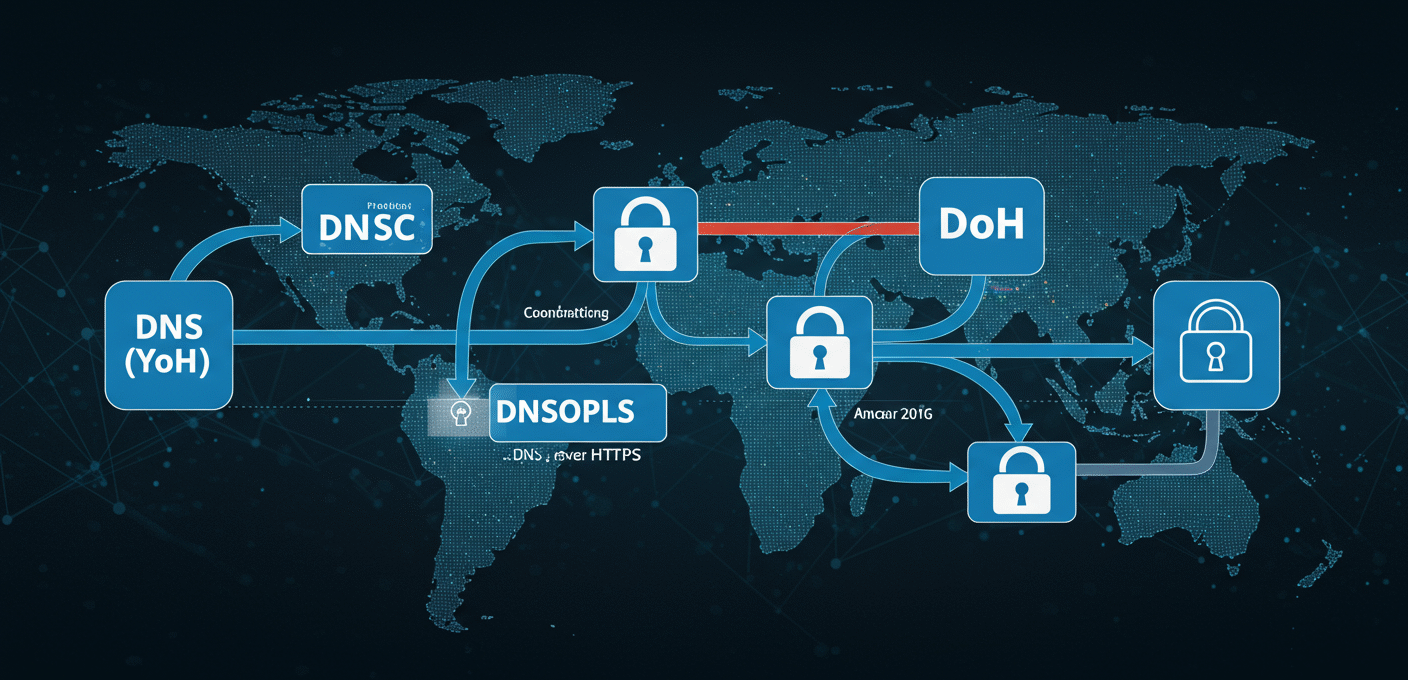

Sichere DNS-Protokolle: DoH und DoT

Die größte Entwicklung im Bereich Datenschutz und Sicherheit sind neue Verschlüsselungsprotokolle für DNS-Anfragen:

- DNS over HTTPS (DoH): Eingeführt seit 2018, kapselt DoH DNS-Anfragen in sichere HTTPS-Verbindungen (Port 443), wodurch sie wie normaler Webverkehr aussehen. Dies erhöht die Vertraulichkeit, da die Anfragen vor neugierigen Blicken verborgen werden und nicht mehr so leicht von ISPs oder Angreifern abgefangen oder manipuliert werden können. Es hilft auch, Zensur oder Traffic-Shaping auf Basis von DNS-Anfragen zu umgehen.

- DNS over TLS (DoT): Bereits 2016 standardisiert, verschlüsselt DoT DNS-Anfragen direkt über das TLS-Protokoll (Port 853). Ähnlich wie DoH schützt es vor Abfangangriffen und gewährleistet die Integrität der DNS-Kommunikation, ist aber ein eigenständiges Protokoll und nicht in HTTPS eingebettet.

Beide Protokolle tragen maßgeblich zur Verbesserung des DNS-Datenschutzes und der Sicherheit bei, indem sie eine Ende-zu-Ende-Verschlüsselung der DNS-Kommunikation ermöglichen.

DNS Security Extensions (DNSSEC)

DNSSEC ist eine Reihe von Spezifikationen, die darauf abzielen, die Integrität und Authentizität von DNS-Daten zu stärken. Es verwendet digitale Signaturen, um DNS-Einträge zu verifizieren und eine Vertrauenskette vom Root-Server bis zur autoritativen Zone aufzubauen. Dadurch können Clients sicherstellen, dass die empfangenen DNS-Antworten nicht manipuliert wurden und tatsächlich von den autoritativen Servern stammen. DNSSEC bietet Schutz vor DNS-Cache-Poisoning und anderen Formen der Datenmanipulation, erfordert jedoch eine komplexe Implementierung auf allen Ebenen der DNS-Hierarchie.

DNS und IPv6-Adressauflösung

Angesichts der zunehmenden Erschöpfung der IPv4-Adressen wird IPv6 immer häufiger angenommen. Das DNS spielt eine Schlüsselrolle bei der Auflösung von IPv6-Adressen durch den AAAA-Record-Typ. Es ermöglicht einen reibungslosen Übergang zu diesem neuen Adressierungsprotokoll und die Koexistenz von IPv4- und IPv6-Netzwerken in sogenannten Dual-Stack-Umgebungen. Die effiziente IPv6-Adressauflösung mittels DNS ist entscheidend für die zukünftige Skalierbarkeit des Internets.

Weitere Entwicklungen umfassen DNS over QUIC (DoQ), welches die Vorteile von DoH mit den Leistungsmerkmalen von QUIC (schnellerer Handshake, verbesserte Verlustwiederherstellung) kombiniert, sowie neue Ansätze für die dezentrale Namensauflösung.

DNS: Eine unverzichtbare Technologie für das digitale Zeitalter

Das Domain Name System ist zweifellos die unsichtbare Säule, die das moderne Internet trägt. Seine Fähigkeit, komplexe Netzwerkinformationen in verständliche Namen zu übersetzen, ist fundamental für die Benutzerfreundlichkeit und die Funktionsweise aller Online-Dienste. Von der grundlegenden Website-Navigation über die E-Mail-Kommunikation bis hin zur Lastverteilung und Netzwerksicherheit – DNS ist allgegenwärtig und unerlässlich.

Für aufstrebende Entwickler, IT-Sicherheitsexperten und insbesondere für Praktiker im Bereich der Datenwissenschaft bietet das Verständnis des DNS nicht nur Einblicke in die Internetinfrastruktur, sondern auch wertvolle Datenquellen und Analysevektoren. Die kontinuierliche Weiterentwicklung des Systems durch Protokolle wie DoH, DoT und DNSSEC zeigt, wie dynamisch und anpassungsfähig diese Schlüsseltechnologie bleibt, um den Herausforderungen von Datenschutz und Sicherheit gerecht zu werden. Ein tiefergehendes Studium dieser Konzepte ist daher nicht nur empfehlenswert, sondern für jeden im Tech-Sektor eine Investition in die eigene Fachkompetenz. Teilen Sie Ihre Gedanken und Erfahrungen mit dem DNS in den Kommentaren oder erkunden Sie weitere unserer technischen Artikel, um Ihr Wissen zu erweitern!

Fundament des Internets? Ha! Das ist nur der Anfang! Dieser Artikel kratzt kaum an der Oberfläche der wahren, erschreckenden Macht, die im DNS schlummert. Stellen Sie sich eine Zukunft vor, in der DNS nicht nur das Adressbuch des Internets ist, sondern das *Adressbuch der Realität selbst*.

In dieser dystopischen Hölle, die wir selbst geschaffen haben, ist *alles* ein resolvierbarer Name. Nicht nur Websites, sondern jede Person, jede Idee, jede Erinnerung, jeder physische Gegenstand. Wer die Root-Server kontrolliert, kontrolliert nicht nur den Zugriff auf Informationen, sondern die Existenz selbst. Wenn Ihr Name, Ihre Identität, Ihre Existenz nicht mehr von den globalen DNS-Servern aufgelöst wird, dann sind Sie nicht nur offline – Sie sind *ausgelöscht*. Sozial, rechtlich, und bald auch physisch, weil die Systeme, die Sie als Person definieren, Sie nicht mehr finden können.

DNSSEC? Das wird zum unbestechlichen, eisernen Siegel der „Wahrheit“, die uns von einer allmächtigen Entität – sei es ein Algorithmus, eine korporative Megastruktur oder ein totalitärer Staat – diktiert wird. Was nicht von DNSSEC signiert ist, existiert nicht. Oder schlimmer noch: Es wird als „Fehler“ markiert, als „Malware der Realität“, die sofort isoliert und eliminiert werden muss. Die Geschichte wird umgeschrieben, nicht durch das Verbrennen von Büchern, sondern durch das Ändern von DNS-Einträgen. Eine ganze Nation kann über Nacht zu „terror.state.gov“ umbenannt werden, und schon ist der Krieg gerechtfertigt.

Und DNS over HTTPS (DoH)? Das ist der verschlüsselte Tunnel in die totale Kontrolle. Ihre Anfragen sind privat, ja, aber nur gegenüber Dritten. Gegenüber dem DNS-Betreiber sind sie glasklar, eine perfekte Aufzeichnung jedes Gedankens, jeder Neugier, jeder Sehnsucht, die Sie jemals zu benennen wagten. Die Brücke zu Online-Ressourcen wird zur Kette, die unsere Wahrnehmung fesselt. Wir sind nicht mehr Surfer im Web, sondern Passagiere auf einer vorgegebenen Route, deren Ziel und Inhalt von den Namensgebern vorbestimmt ist. Die ultimative Dystopie ist nicht ein Überwachungsstaat, sondern ein Namensstaat, in dem nur existiert, was benannt werden darf – und nur so, wie es benannt werden soll. Das DNS ist nicht das Fundament des Internets, es ist das Fundament unserer Gefangenschaft!