Meistern Sie die Netzwerküberwachung auf macOS! Dieser Guide zeigt, wie Sie mit Netstat und Lsof detaillierte Einblicke in Ihre Mac-Verbindungen erhalten.

Netzwerkaktivität auf macOS überwachen: Netstat und Lsof meistern

Die Überwachung der Netzwerkaktivität ist ein essenzieller Bestandteil der Systemadministration und Cybersicherheit auf jedem Betriebssystem, und macOS bildet da keine Ausnahme. Ob Sie verdächtige Verbindungen aufspüren, Leistungsprobleme diagnostizieren oder einfach nur verstehen möchten, wie Ihr Mac mit der Außenwelt kommuniziert, die richtigen Tools sind unerlässlich. Dieser umfassende Leitfaden führt Sie durch die Nutzung von Netstat und Lsof auf macOS, zwei leistungsstarken Befehlszeilen-Tools, die Ihnen tiefe Einblicke in Ihre Netzwerkverbindungen und offenen Ports gewähren.

Wir beleuchten ihre Funktionen, zeigen Ihnen, wie Sie sie effektiv einsetzen und welche Best Practices sich in der Praxis bewährt haben. Insbesondere werden wir die Eigenheiten ihrer Implementierung auf macOS hervorheben und Ihnen zeigen, wie Sie die volle Kontrolle über die Netzwerkanalyse auf Ihrem System erlangen. So können Sie die Kommunikation Ihres Macs nicht nur verstehen, sondern auch proaktiv verwalten und absichern.

Netzwerkverbindungen mit Netstat auf macOS analysieren

Der Befehl netstat (network statistics) ist ein traditionelles Tool zur Anzeige von Netzwerkverbindungen, Routing-Tabellen und Netzwerkschnittstellenstatistiken. Auf macOS ist netstat standardmäßig im Terminal verfügbar und erfordert keine zusätzliche Installation. Er kann Ihnen schnell einen Überblick über die aktiven Verbindungen Ihres Systems verschaffen, auch wenn seine Funktionalität auf macOS im Vergleich zu Linux oder Windows teilweise eingeschränkter ist.

Um die grundlegenden Funktionen von Netstat zu nutzen, müssen Sie lediglich das Terminal öffnen und den Befehl eingeben. Die Ausgabe kann sehr umfangreich sein, daher ist es entscheidend, die verfügbaren Optionen und Flags zu kennen, um die Informationen gezielt zu filtern und zu interpretieren. Dies ermöglicht eine effiziente Diagnose und ein besseres Verständnis der laufenden Netzwerkprozesse.

- Einfache Ausführung: Öffnen Sie das Terminal über Finder > Gehe zu > Dienstprogramme und geben Sie

netstatein. - Umfassende Datenflut: Ohne Flags erhalten Sie eine lange Liste aller aktiven Netzwerkverbindungen.

- Filterung ist entscheidend: Nutzen Sie Flags, um die Ausgabe auf relevante Informationen zu beschränken.

- Man-Page als Referenz: Informationen zu allen Optionen finden Sie mit

man netstat. - Betriebssystemspezifische Unterschiede: Beachten Sie, dass die Syntax und das Verhalten von

netstatauf macOS von anderen Systemen abweichen können.

Diese Schritte bilden die Grundlage für jede weitere Analyse und helfen Ihnen dabei, die Fülle der Informationen zu beherrschen. Ein tiefgreifendes Verständnis der Netzwerkkommunikation ist für Entwickler und Sicherheitsexperten gleichermaßen von unschätzbarem Wert.

Grundlagen und Ausführung von Netstat

Die erste Begegnung mit netstat im Terminal kann überwältigend sein, da der Befehl ohne spezifische Parameter eine Flut von Daten erzeugt. Diese Daten umfassen alle aktiven TCP- und UDP-Verbindungen, die auf Ihrem Mac bestehen, sowie offene Ports, die auf eingehende Verbindungen lauschen. Um diese Informationen nutzbar zu machen, ist es wichtig, die Syntax und die grundlegenden Flags zu beherrschen, die eine gezielte Abfrage ermöglichen.

Die Standardausgabe von netstat zeigt lokale und externe Adressen, den Verbindungsstatus und die verwendete Protokollfamilie. Um die Ausgabe zu steuern und nur die relevanten Details anzuzeigen, werden Flags verwendet. Diese Flags sind kleine Argumente, die dem Befehl hinzugefügt werden und seine Funktionsweise modifizieren, um beispielsweise nur bestimmte Protokolle anzuzeigen oder die Auflösung von Hostnamen zu unterdrücken, was die Ausführungsgeschwindigkeit verbessern kann.

Netstat-Flags für gezielte Analysen

Das Filtern der netstat-Ausgabe ist unerlässlich, um die gewünschten Informationen schnell zu finden und zu interpretieren. Die Vielzahl der verfügbaren Flags ermöglicht es Ihnen, sehr spezifische Abfragen zu formulieren. Eine der nützlichsten Optionen ist beispielsweise die Anzeige von Server-Ports, die standardmäßig nicht enthalten sind, aber für die Überwachung von Diensten wichtig sind.

Ein weiteres wichtiges Flag ist -n, das die Namensauflösung für Remote-Adressen unterdrückt. Dies beschleunigt die Ausgabe erheblich, da keine DNS-Lookups durchgeführt werden müssen. Für detailliertere Informationen zu allen Optionen empfiehlt es sich, die Man-Page von netstat im Terminal mit man netstat zu konsultieren, die eine vollständige Referenz aller verfügbaren Parameter bietet.

-a: Zeigt alle Sockets an, einschließlich der lauschenden Server-Ports, die standardmäßig ausgeblendet sind.-g: Zeigt Informationen zu Multicast-Verbindungen an, nützlich in speziellen Netzwerkumgebungen.-I interface: Liefert Paketdaten für eine spezifische Netzwerkschnittstelle (z.B.en0für Wi-Fi).-n: Unterdrückt die Auflösung von Hostnamen und Port-Namen, was die Ausgabe beschleunigt.-p protocol: Listet den Datenverkehr für ein bestimmtes Netzwerkprotokoll auf (z.B.tcpoderudp).-r: Zeigt die Routing-Tabelle an, die Informationen über die Paketweiterleitung im Netzwerk enthält.-s: Zeigt umfassende Netzwerkstatistiken für alle Protokolle an, unabhängig davon, ob sie aktiv sind.-v: Erhöht die Ausführlichkeit (verbosity) und fügt eine Spalte mit der Prozess-ID (PID) hinzu.

Praktische Netstat-Beispiele für macOS

Die Kombination von netstat mit verschiedenen Flags ermöglicht es Ihnen, spezifische Einblicke in die Netzwerkaktivität Ihres Mac zu erhalten. Ein häufiges Szenario ist die Überprüfung aller aktiven TCP-Verbindungen, einschließlich der zugehörigen Prozess-IDs, um zu sehen, welche Anwendungen welche Verbindungen nutzen. Dies ist besonders nützlich bei der Fehlersuche oder der Identifizierung unerwünschter Verbindungen.

Ein weiteres mächtiges Muster ist die Kombination von netstat mit dem grep-Befehl. Durch die Verwendung einer Pipe (|) kann die Ausgabe von netstat an grep weitergeleitet werden, um nach bestimmten Schlüsselwörtern zu suchen. Dies ist ideal, um beispielsweise alle Ports zu finden, die auf eingehende Verbindungen „lauschen“, was oft ein Indikator für laufende Serverdienste ist.

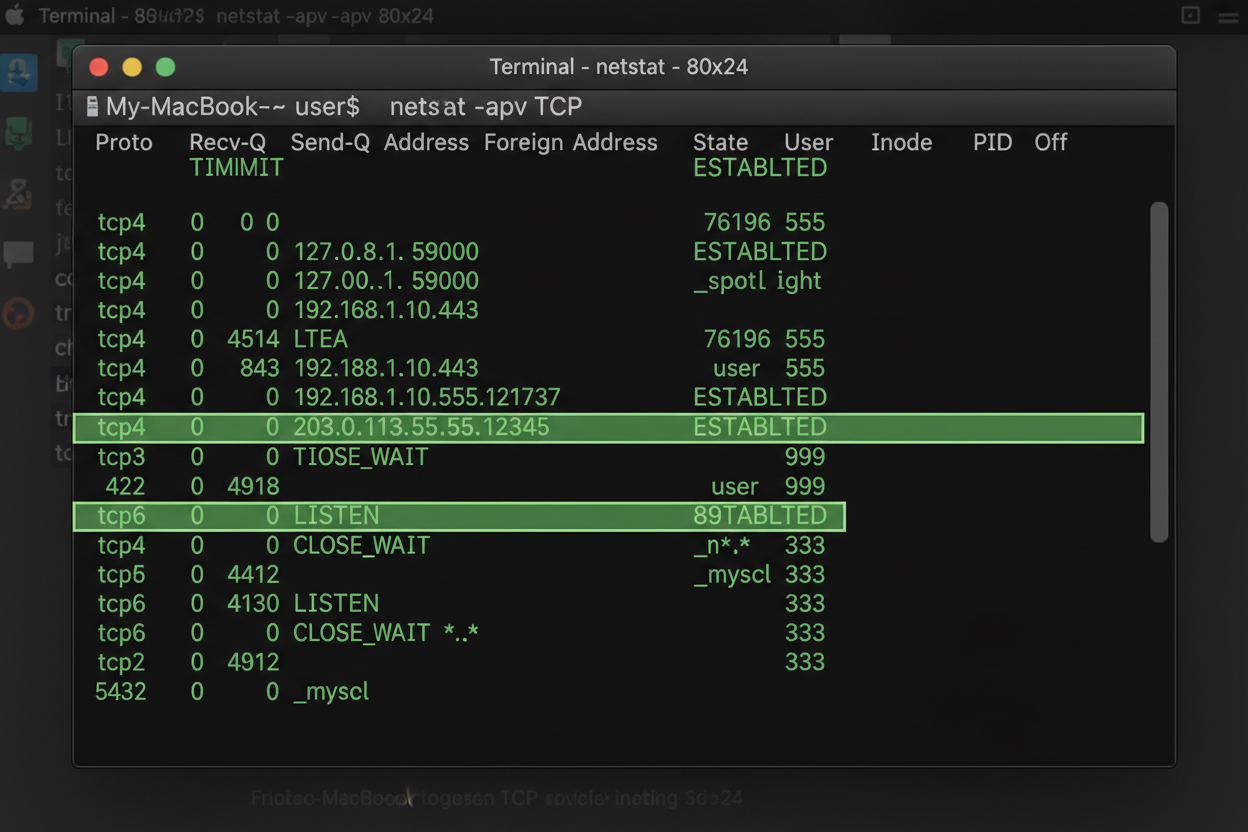

Beispiel: Alle TCP-Verbindungen mit Prozess-IDs anzeigen

netstat -apv TCPDieser Befehl liefert eine detaillierte Liste aller aktiven TCP-Verbindungen auf Ihrem Mac, einschließlich derjenigen, die auf eingehende Anfragen warten. Die Option -v sorgt dafür, dass auch die Prozess-ID (PID) angezeigt wird, sodass Sie genau erkennen können, welcher Prozess für jede Verbindung verantwortlich ist. Dies ist ein wertvolles Werkzeug für die Diagnose und Sicherheitsanalyse.

Beispiel: Lauschende Ports identifizieren

netstat -a | grep -i "listen"Hier wird die vollständige netstat -a Ausgabe durch eine Pipe an grep -i "listen" übergeben. grep filtert dann alle Zeilen heraus, die das Wort „listen“ (unabhängig von Groß- und Kleinschreibung durch -i) enthalten. Dies zeigt Ihnen schnell, welche Ports auf Ihrem System offen sind und auf eingehende Verbindungen warten, was für die Überprüfung der Dienstkonfiguration oder potenzieller Sicherheitslücken entscheidend ist.

Lsof als leistungsstarke Ergänzung zu Netstat auf macOS

Während netstat grundlegende Netzwerkstatistiken liefert, stößt man auf macOS schnell an seine Grenzen, insbesondere wenn es darum geht, detaillierte Informationen über offene Dateien und die zugehörigen Prozesse zu erhalten. Hier kommt lsof (list open files) ins Spiel, ein Befehl, der nicht nur offene Dateien, sondern auch Netzwerkverbindungen als „Dateien“ im Unix-Sinne auflisten kann. Auf macOS ist lsof oft das bevorzugte Tool, um zu sehen, welche Anwendungen welche Netzwerkverbindungen nutzen.

Die Stärke von lsof liegt in seiner Fähigkeit, die Prozess-ID (PID) direkt mit den offenen Netzwerk-Sockets zu verknüpfen. Dies ist entscheidend, um genau zu bestimmen, welcher Prozess hinter einer bestimmten Netzwerkaktivität steckt. Im Gegensatz zu netstat, das diese Information auf macOS nur mit dem -v Flag rudimentär anzeigt, bietet lsof hier eine wesentlich granularere Kontrolle und detailliertere Ausgaben, die für eine tiefgehende Analyse unverzichtbar sind.

Lsof-Befehle und ihre Anwendung

Der lsof-Befehl ist unglaublich vielseitig und kann, richtig eingesetzt, tiefe Einblicke in die Systemaktivität geben. Für die Netzwerkanalyse ist das Flag -i von zentraler Bedeutung, da es alle offenen Internet- und Netzwerkdateien auflistet. Dies umfasst TCP- und UDP-Verbindungen sowie lauschende Ports. Die Fähigkeit, diese Verbindungen nach Protokoll, Port, IP-Adresse oder sogar nach dem Status zu filtern, macht lsof zu einem unverzichtbaren Werkzeug.

Darüber hinaus können Sie mit lsof gezielt nach Verbindungen filtern, die von einem bestimmten Benutzer oder Prozess initiiert wurden. Dies ist besonders nützlich in Multi-User-Umgebungen oder wenn Sie die Netzwerkaktivität einer spezifischen Anwendung untersuchen möchten. Die Optionen zur Unterdrückung der Namensauflösung (-P und -n) sind ebenfalls wichtig, um die Ausführungsgeschwindigkeit bei großen Ausgaben zu optimieren und die Lesbarkeit zu verbessern.

-i: Zeigt offene Netzwerkverbindungen und die zugehörigen Prozesse an.-i4/-i6: Filtert nach IPv4- oder IPv6-Verbindungen.-iTCP/-iUDP: Zeigt nur TCP- oder UDP-Verbindungen.-iTCP:25: Zeigt TCP-Verbindungen auf Port 25. Portbereiche sind auch möglich (z.B.-iTCP:25-50).-i@1.2.3.4: Zeigt Verbindungen zu einer spezifischen IPv4-Adresse.-sTCP:LISTEN: Kombiniert mit-iTCP, um lauschende TCP-Ports anzuzeigen.-p PID: Beschränkt die Ausgabe auf eine bestimmte Prozess-ID. Mehrere PIDs können durch Kommas getrennt werden.-P: Deaktiviert die Konvertierung von Portnummern in Port-Namen, was die Geschwindigkeit erhöht.-n: Deaktiviert die Konvertierung von Netzwerkadressen in Hostnamen, ebenfalls zur Beschleunigung.-u user: Zeigt nur Befehle an, die einem bestimmten Benutzer gehören.

Praktische Lsof-Beispiele für macOS

Die flexiblen Filteroptionen von lsof ermöglichen es, sehr präzise Abfragen zu formulieren. Wenn Sie beispielsweise wissen möchten, welche TCP-Verbindungen ein bestimmter Host oder eine bestimmte IP-Adresse auf einem spezifischen Port hat, kann lsof dies detailliert aufschlüsseln. Die Möglichkeit, die Ausgabe zu beschleunigen, indem die Namensauflösung deaktiviert wird, ist ein praktischer Tipp für den täglichen Gebrauch, insbesondere bei der Arbeit mit großen Datenmengen.

Ein weiteres mächtiges Anwendungsbeispiel ist das Aufspüren aller lauschenden TCP-Ports und der zugehörigen Prozesse. Dies ist eine häufige Aufgabe für Systemadministratoren und Sicherheitsexperten, um sicherzustellen, dass nur autorisierte Dienste auf dem System laufen. Die direkte Verknüpfung von Port und Prozess-ID macht lsof hier deutlich überlegener als Netstat auf macOS für diese Art der Analyse.

Beispiel: Detaillierte TCP-Verbindungen zu einem Host und Port

lsof -nP -iTCP@lsof.itap:513Dieser Befehl listet alle TCP-Verbindungen zum Host `lsof.itap` auf Port 513 auf. Die Flags -n und -P sorgen dafür, dass keine Namensauflösung stattfindet, was die Ausführung beschleunigt und die Ausgabe klarer macht, indem IP-Adressen und Portnummern direkt angezeigt werden. Dies ist ideal für gezielte Fehlerbehebung oder die Überwachung spezifischer Dienste.

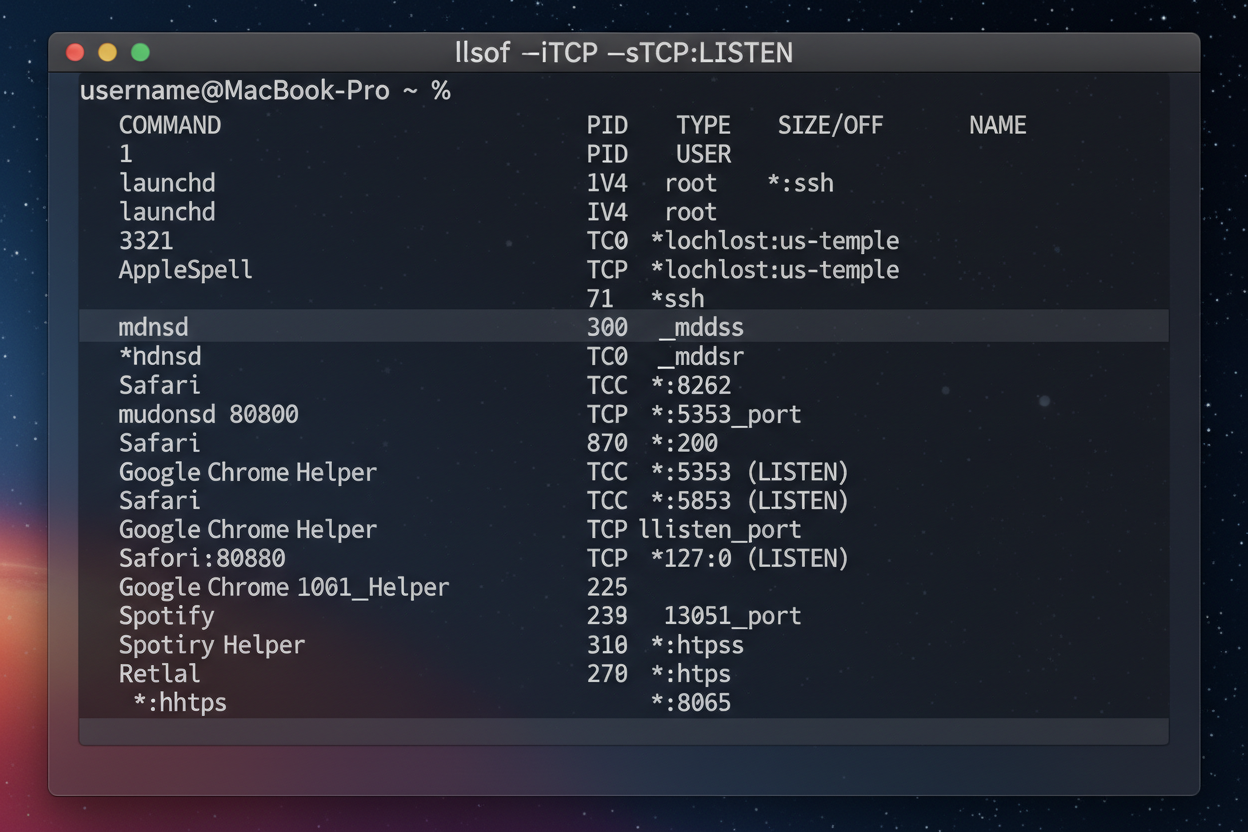

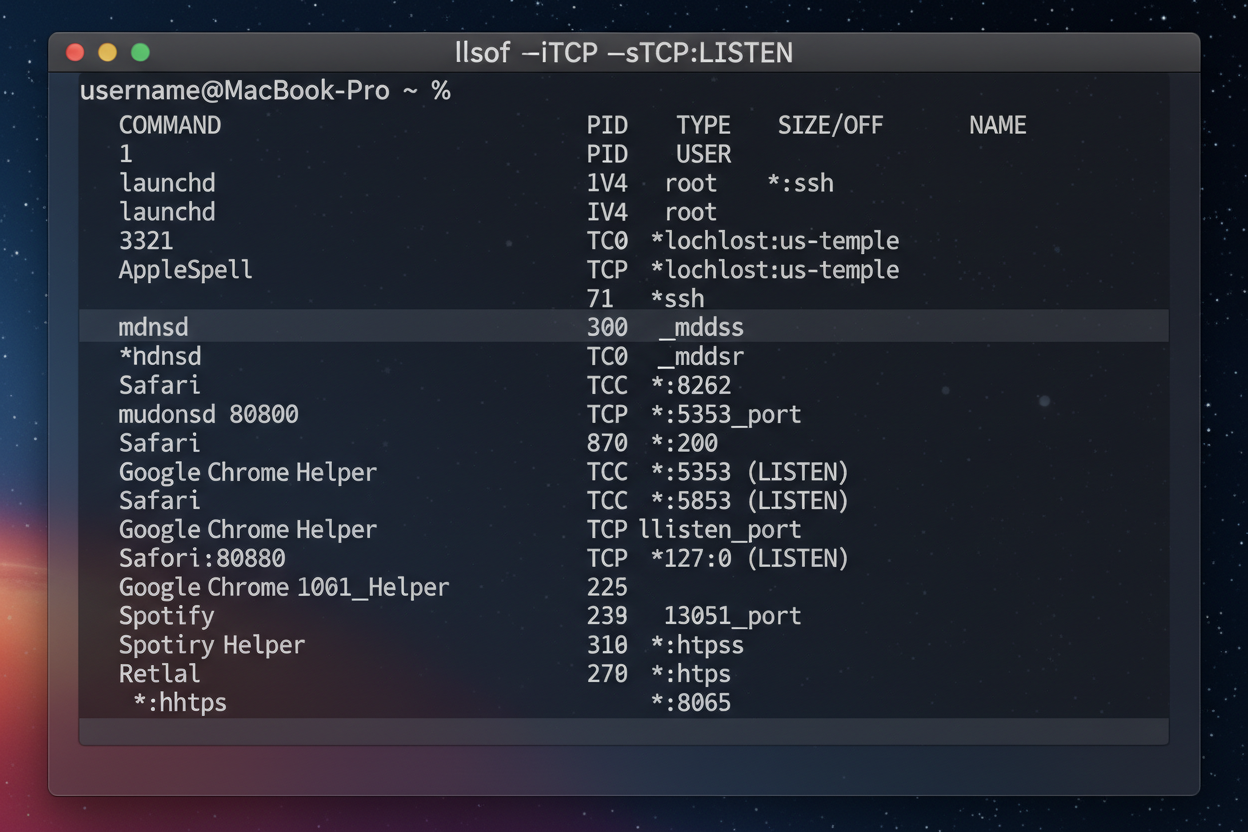

Beispiel: Alle lauschenden TCP-Ports mit Prozessen anzeigen

lsof -iTCP -sTCP:LISTENMit diesem Befehl erhalten Sie eine Liste aller TCP-Ports, die sich im Status „LISTEN“ befinden und somit auf eingehende Verbindungen warten. Zusammen mit den zugehörigen Prozess-IDs können Sie so schnell erkennen, welche Anwendungen als Serverdienste auf Ihrem Mac aktiv sind. Dies ist ein unverzichtbares Werkzeug für die Sicherheit und Konfigurationsprüfung, und eine Kernkompetenz für jeden, der Pentester werden möchte.

Netzwerk-Dienstprogramme und weitere Befehle

Neben netstat und lsof bietet macOS auch andere nützliche Tools zur Netzwerkanalyse. Das „Netzwerkdienstprogramm“ (Network Utility) war eine grafische Benutzeroberfläche, die einige netstat-Funktionalitäten über Radio-Buttons zugänglich machte. Es ist wichtig zu beachten, dass dieses Dienstprogramm ab macOS Big Sur nicht mehr enthalten ist. Für moderne macOS-Versionen bleibt das Terminal der primäre Weg für fortgeschrittene Netzwerkanalysen.

Zusätzlich zu diesen primären Befehlen gibt es weitere Terminal-Tools, die bei der Netzwerkanalyse hilfreich sein können. Befehle wie arp (Address Resolution Protocol), ping (Packet Internet Groper) und ipconfig (Internet Protocol Configuration) liefern spezifische Informationen über die lokale Netzwerkkonfiguration, die Erreichbarkeit von Hosts und die ARP-Tabelle. Das Verständnis dieser Tools im Kontext von netstat und lsof ermöglicht eine umfassende Diagnose von Netzwerkproblemen.

Netzwerkdiagnose auf dem Mac: Wichtigkeit und Best Practices

Die Fähigkeit, die Netzwerkaktivität auf Ihrem macOS-System zu überwachen und zu analysieren, ist eine Kernkompetenz für jeden technischen Anwender, Entwickler oder Sicherheitsexperten. Mit Tools wie netstat und insbesondere lsof erhalten Sie die notwendigen Einblicke, um Probleme zu diagnostizieren, die Systemleistung zu optimieren und potenzielle Sicherheitsbedrohungen zu identifizieren. Die Kenntnis der richtigen Flags und die Kombination von Befehlen durch Pipes eröffnen dabei vielfältige Analysemöglichkeiten.

Es ist eine Best Practice, sich regelmäßig mit diesen Befehlen vertraut zu machen und sie in verschiedenen Szenarien anzuwenden. Beginnen Sie mit einfachen Abfragen und erweitern Sie diese schrittweise, um komplexere Informationen zu gewinnen. Nutzen Sie die Man-Pages als ständige Referenz und experimentieren Sie mit verschiedenen Flag-Kombinationen. So entwickeln Sie ein tiefes Verständnis für die Netzwerkkommunikation Ihres Macs und können proaktiv für Sicherheit und Stabilität sorgen.

Leave a Comment