Erfahren Sie, was ein Proxy Server ist und wie er Netzwerksicherheit, Anonymität und Performance verbessert. Entdecken Sie verschiedene Typen und ihre Anwen…

Proxy Server: Schutz und Kontrolle im Netzwerk

In der heutigen vernetzten Welt ist der Proxy Server ein unverzichtbares Werkzeug für Unternehmen und Einzelpersonen geworden. Er fungiert als entscheidende Schnittstelle zwischen Ihrem Gerät und dem weiten Internet, indem er Anfragen als Vermittler bearbeitet. Wenn Sie eine Webseite aufrufen oder Daten senden, leitet der Proxy Server diese Anfrage weiter und empfängt die Antwort, bevor er sie an Sie zurückgibt. Diese Vermittlerrolle ermöglicht es, den Datenverkehr zu steuern, die Netzwerksicherheit zu erhöhen und die Effizienz zu optimieren.

Ein tieferes Verständnis der Funktionsweise und der verschiedenen Typen von Proxy Servern ist essenziell, um ihre Vorteile voll ausschöpfen und mögliche Nachteile minimieren zu können. Dieser Artikel beleuchtet die Kernaufgaben, vielfältigen Einsatzmöglichkeiten und die Bedeutung von Proxies im Kontext moderner Netzwerkarchitekturen.

Die vielseitigen Aufgaben und entscheidenden Vorteile eines Proxy Servers

Proxy Server sind weit mehr als nur einfache Datenweiterleiter. Sie übernehmen eine Reihe komplexer Funktionen, die für die Stabilität, Sicherheit und Performance von Netzwerken von entscheidender Bedeutung sind. Ihre Implementierung bringt zahlreiche Vorteile mit sich, die sowohl die Benutzererfahrung als auch die Unternehmenssicherheit maßgeblich verbessern.

- Verbesserte Anonymität und Datenschutz: Ein Proxy Server verbirgt Ihre tatsächliche IP-Adresse, indem er seine eigene verwendet, was Ihre Online-Identität schützt.

- Erhöhte Sicherheit: Proxies können als erste Verteidigungslinie agieren, indem sie schädlichen Datenverkehr filtern und blockieren, bevor er Ihr Netzwerk erreicht.

- Effiziente Bandbreitenkontrolle: Administratoren können den Internetverkehr überwachen und die Bandbreite für bestimmte Anwendungen oder Benutzer priorisieren oder begrenzen.

- Robuste Zugriffskontrolle: Der Zugriff auf unerwünschte oder nicht arbeitsrelevante Websites kann eingeschränkt werden, um Produktivität und Compliance zu gewährleisten.

- Leistungssteigerndes Caching: Häufig aufgerufene Webinhalte werden zwischengespeichert, was die Ladezeiten erheblich reduziert und den Netzwerkverkehr minimiert.

- Geografische Beschränkungen umgehen: Ermöglicht den Zugriff auf Inhalte, die in bestimmten Regionen gesperrt sind, und erweitert so die globale Konnektivität.

- Protokollierung und Überwachung: Proxy Server können den Datenverkehr protokollieren, was bei der Fehlerbehebung, Sicherheitsanalyse und Einhaltung von Richtlinien hilft.

Diese Funktionen machen den Proxy Server zu einem mächtigen Werkzeug, das Unternehmen dabei unterstützt, ihre Netzwerkressourcen optimal zu nutzen und gleichzeitig ein hohes Maß an Sicherheit und Privatsphäre zu gewährleisten.

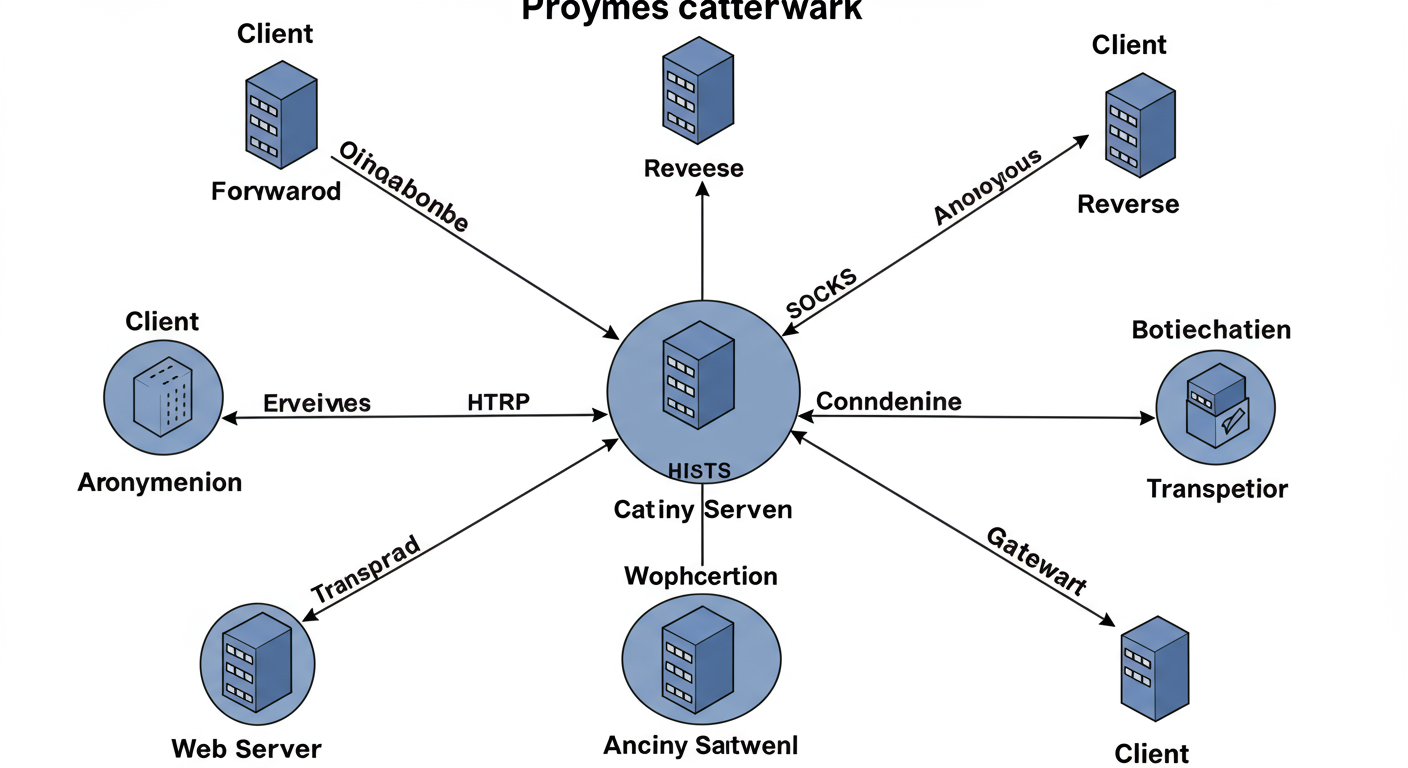

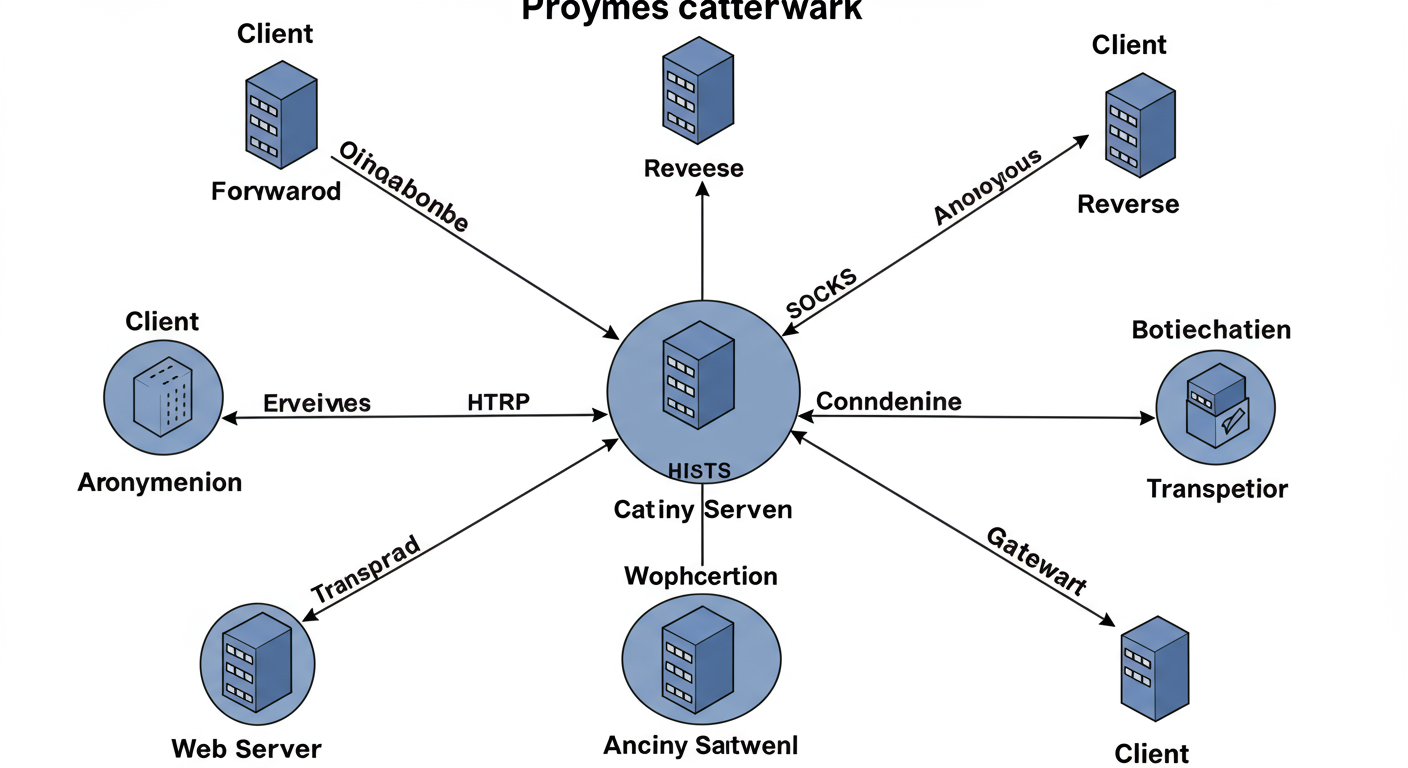

Verschiedene Arten von Proxy Servern im Überblick

Die Welt der Proxy Server ist vielfältig, und jede Art ist für spezifische Anwendungsfälle konzipiert. Das Verständnis der Unterschiede ist entscheidend, um die passende Lösung für Ihre individuellen Bedürfnisse auszuwählen, sei es für verbesserte Sicherheit, Performance oder Anonymität. Wir werden uns die gängigsten Typen genauer ansehen.

Ein gängiger Typ ist der Forward Proxy. Dieser wird typischerweise in privaten Netzwerken eingesetzt, um den ausgehenden Datenverkehr der Benutzer zu verwalten. Er fungiert als Gateway für Clients, die auf das Internet zugreifen möchten. Seine Hauptaufgaben umfassen die Filterung von Inhalten, die Authentifizierung von Benutzern und die Beschränkung des Zugriffs auf bestimmte externe Ressourcen. Dies ist besonders nützlich in Unternehmensumgebungen, um Sicherheitsrichtlinien durchzusetzen und die Produktivität der Mitarbeiter zu überwachen.

Im Gegensatz dazu steht der Reverse Proxy, der auf Serverseite platziert wird. Er leitet eingehende Anfragen von Clients an einen oder mehrere interne Server weiter. Reverse Proxies sind oft Teil von Content Delivery Networks (CDNs) und spielen eine zentrale Rolle bei der Lastverteilung, dem Schutz vor DDoS-Angriffen und der Verschlüsselung des Datenverkehrs, bevor er die eigentlichen Webserver erreicht. Sie verbessern die Leistung und Zuverlässigkeit von Webanwendungen erheblich.

HTTP Proxies sind die am häufigsten verwendeten, da sie speziell für die Verarbeitung von HTTP-Anfragen optimiert sind. Sie sind ideal für den Webzugriff, Content-Filtering und die Implementierung von Zugriffskontrollen. Wenn es um verschlüsselten Datenverkehr geht, kommen HTTPS Proxies zum Einsatz. Diese spezialisierten Proxies können den Inhalt verschlüsselter HTTPS-Verbindungen überprüfen und filtern, was für erweiterte Sicherheitsfunktionen wie SSL-Inspektion unerlässlich ist, allerdings auch Datenschutzbedenken aufwerfen kann.

SOCKS Proxies (Socket Secure) sind vielseitiger als HTTP Proxies, da sie verschiedene Arten von Verkehr, einschließlich TCP und UDP, unterstützen. Sie arbeiten auf einer niedrigeren Ebene des OSI-Modells und sind daher protokollunabhängig. Dies macht sie besonders nützlich für Anwendungen wie Online-Gaming, Torrenting oder für den Zugriff auf Dienste, die nicht HTTP-basiert sind. Ein SOCKS Proxy kann Daten von jeder Anwendung weiterleiten, nicht nur von Webbrowsern.

Transparente Proxies operieren im Hintergrund, ohne dass Benutzer ihre Browsereinstellungen ändern oder überhaupt wissen müssen, dass ein Proxy verwendet wird. Sie werden oft in Netzwerken eingesetzt, um den Datenverkehr zu überwachen, Inhalte zu filtern oder Caching zu betreiben, ohne die Benutzererfahrung zu beeinträchtigen. Obwohl sie bequem sind, bieten sie keine Anonymität, da die ursprüngliche IP-Adresse des Benutzers weiterhin übermittelt wird.

Für maximale Privatsphäre sind Anonyme Proxy Server die erste Wahl. Sie leiten Benutzeranfragen weiter und verbergen dabei die wahre IP-Adresse des Benutzers vollständig. Es gibt verschiedene Grade der Anonymität, von einfachen anonymen Proxies, die sich als Proxy zu erkennen geben, aber die IP verbergen, bis hin zu hoch-anonymen Proxies, die keine Spuren hinterlassen und sich nicht als Proxy identifizieren. Sie sind ideal für Benutzer, die ihre Online-Aktivitäten privat halten möchten.

Herausforderungen und Nachteile der Proxy Server Nutzung

Obwohl Proxy Server zahlreiche Vorteile bieten, sind sie nicht ohne Herausforderungen und potenzielle Nachteile. Ein wesentlicher Punkt ist der mögliche Geschwindigkeitsverlust; da der gesamte Internetverkehr über den Proxy umgeleitet wird, kann dies zu zusätzlichen Latenzzeiten und einer Verlangsamung der Verbindung führen, insbesondere bei überlasteten oder geografisch weit entfernten Proxies. Die Performance hängt stark von der Kapazität und der Konfiguration des Servers ab.

Ein weiterer kritischer Aspekt ist das Risiko, dass ein Proxy Server als Single Point of Failure fungiert. Fällt der Proxy aus oder ist er nicht verfügbar, kann dies den gesamten Internetzugang für die angeschlossenen Benutzer unterbrechen, was die Abhängigkeit und Anfälligkeit für Ausfälle verdeutlicht. Dies erfordert robuste Redundanz- und Ausfallsicherheitsstrategien.

Besonders bei der Nutzung öffentlicher oder kostenloser Proxy Server entstehen ernsthafte Datenschutzbedenken. Viele dieser Dienste überwachen möglicherweise den Datenverkehr ihrer Benutzer oder speichern Protokolle, was die Privatsphäre erheblich gefährden kann. Es ist entscheidend, nur vertrauenswürdige und gut gewartete Proxy-Dienste zu nutzen.

Die Konfiguration und Verwaltung von Proxy Servern kann komplex sein und erfordert Fachkenntnisse. Fehler bei der Einrichtung können zu Netzwerkproblemen, Sicherheitslücken oder eingeschränkter Funktionalität führen, was Zeit und Ressourcen für die Wartung bindet. Darüber hinaus bieten einige Proxy-Server möglicherweise nur eine eingeschränkte Funktionalität und unterstützen nicht alle gewünschten Protokolle oder Dienste.

Nicht zuletzt stellen Sicherheitsrisiken eine Bedrohung dar, wenn Proxy Server nicht ordnungsgemäß konfiguriert oder gesichert sind. Sie könnten von Angreifern missbraucht werden, um Spoofing-Angriffe durchzuführen, Zugriffsbeschränkungen zu umgehen oder als Ausgangspunkt für bösartige Aktivitäten zu dienen. Zusätzliche Kosten können insbesondere für Unternehmen anfallen, die leistungsstarke und zuverlässige Proxy-Lösungen mit erweiterten Sicherheitsfunktionen benötigen. Schließlich können Proxy Server in einigen Ländern oder Organisationen dazu genutzt werden, den Zugang zu bestimmten Inhalten einzuschränken, was Fragen zur Meinungsfreiheit und zum freien Informationszugang aufwirft.

Proxy Server als Pfeiler der Netzwerksicherheit

Proxy Server spielen eine unverzichtbare Rolle in der modernen Cybersicherheit. Sie bieten eine entscheidende erste Verteidigungslinie und eine Reihe von Sicherheitsfunktionen, die dazu beitragen, Netzwerke und Endbenutzer vor einer Vielzahl potenzieller Bedrohungen zu schützen. Ihre Fähigkeit, den Datenverkehr zu filtern und zu steuern, macht sie zu einem zentralen Element jeder umfassenden Sicherheitsstrategie.

Einer der Hauptbeiträge ist die Förderung von Anonymität und Datenschutz. Indem sie die IP-Adresse des Benutzers maskieren, erschweren Proxy Server die Verfolgung von Online-Aktivitäten durch Websites und Dritte. Dies schützt die Privatsphäre und reduziert das Risiko von Identitätsdiebstahl. Für Unternehmen bedeutet dies auch einen Schutz vor Datenlecks und Spionage.

Durch Content-Filtering und Zugriffskontrolle ermöglichen Proxy Server Administratoren, den Zugriff auf schädliche Websites, unangemessene Inhalte oder nicht autorisierte Ressourcen zu blockieren. Dies ist entscheidend, um die Einhaltung von Unternehmensrichtlinien zu gewährleisten, Malware-Infektionen zu verhindern und die Produktivität der Mitarbeiter zu sichern. Eine präzise Konfiguration kann den Zugang zu bestimmten Kategorien von Websites oder spezifischen URLs unterbinden.

Viele moderne Proxy-Lösungen sind mit integrierten Virenschutz- und Malware-Präventionsmechanismen ausgestattet. Diese scannen den eingehenden Datenverkehr in Echtzeit und blockieren schädliche Dateien, Skripte oder Links, bevor sie das interne Netzwerk erreichen können. Dies ist ein effektiver Schutz vor Ransomware, Spyware und anderen bösartigen Programmen.

Die Fähigkeit zur Verschlüsselung und Datensicherheit ist ein weiterer wichtiger Aspekt. Proxy Server können die Kommunikation zwischen Benutzern und Webservern verschlüsseln, selbst wenn die ursprüngliche Verbindung ungesichert ist. Dies ist besonders wichtig für den Schutz sensibler Daten wie Kreditkarteninformationen oder persönliche Zugangsdaten, die über das Internet übertragen werden. Eine sichere SSL/TLS-Verbindung über den Proxy schützt vor Man-in-the-Middle-Angriffen.

Im Bereich des Lastenausgleichs und Schutzes vor DDoS-Angriffen sind Reverse Proxies von unschätzbarem Wert. Sie können den Datenverkehr intelligent auf mehrere Backend-Server verteilen, um Überlastungen zu vermeiden und die Verfügbarkeit von Diensten zu gewährleisten. Gleichzeitig filtern sie verdächtigen oder schädlichen Datenverkehr heraus, der auf einen DDoS-Angriff hindeuten könnte, und blockieren unnötige Anfragen, bevor sie die Zielsysteme erreichen.

Ein weiterer Vorteil ist der Zugriff auf eingeschränkte Ressourcen. Unternehmen können Proxy Server einsetzen, um auf geografisch eingeschränkte Inhalte oder Dienste zuzugreifen, während sie gleichzeitig die Identität und Sicherheit ihrer internen Benutzer schützen. Dies erweitert die operativen Möglichkeiten und die globale Reichweite.

Die umfassende Überwachung und Protokollierung des Datenverkehrs durch Proxy Server ist entscheidend für die Forensik und Compliance. Sie ermöglichen es, verdächtige Aktivitäten zu erkennen, Sicherheitsverletzungen zu verfolgen und die Einhaltung gesetzlicher Vorschriften und interner Richtlinien zu dokumentieren. Diese Protokolle sind wertvolle Datenquellen für Sicherheitsanalysten und Auditoren.

Zusammenfassend lässt sich sagen, dass Proxy Server einen erheblichen Beitrag zur Netzwerksicherheit leisten, indem sie den Datenverkehr filtern, den Zugriff auf Ressourcen steuern, Malware erkennen und die Privatsphäre der Benutzer schützen. Eine sorgfältige Konfiguration und regelmäßige Aktualisierung sind jedoch unerlässlich, um das maximale Sicherheitspotenzial auszuschöpfen und das Netzwerk effektiv zu schützen. Für eine detaillierte Netzwerkanalyse kann der Einsatz von Tools wie Nmap zusätzlich wertvolle Einblicke liefern.

Effizienz und Sicherheit durch intelligente Proxy-Nutzung

Proxy Server sind mehr als nur technische Hilfsmittel; sie sind strategische Komponenten in der modernen Netzwerkarchitektur. Sie bieten eine breite Palette von Vorteilen, von der Steigerung der Anonymität und des Datenschutzes bis hin zur Verbesserung der Netzwerksicherheit und der Optimierung der Performance. Durch die Wahl des richtigen Proxy-Typs und dessen sorgfältige Konfiguration können Unternehmen und Einzelpersonen ihre Online-Erfahrung maßgeblich sichern und effizienter gestalten. Es ist jedoch entscheidend, sich der potenziellen Nachteile bewusst zu sein und proaktive Maßnahmen zu ergreifen, um Risiken wie Geschwindigkeitsverlust oder Datenschutzbedenken zu minimieren. Ein fundiertes Verständnis und eine bewusste Implementierung sind der Schlüssel zu einem sicheren und leistungsfähigen Online-Umfeld. Investieren Sie in Wissen und die richtige Strategie, um das volle Potenzial dieser mächtigen Netzwerkkomponenten auszuschöpfen.

interessanter überblick, aber ich würde gerne wissen, auf welchen daten oder studien die aussagen zur „maßgeblichen verbesserung“ der sicherheit und performance basieren. sind diese vorteile universell, oder hängen sie nicht stark von der spezifischen implementierung und den eingesetzten proxy-typen ab? ein paar quellen oder konkrete fallstudien, die das belegen, wären hier sehr hilfreich.

Vielen dank für ihre aufmerksame lesart und die präzise frage. sie haben völlig recht, dass die pauschale aussage einer „maßgeblichen verbesserung“ einer weiteren differenzierung bedarf. die vorteile, insbesondere in bezug auf sicherheit und performance, sind in der tat stark von der spezifischen implementierung, der architektur des proxy-servers und den verwendeten protokollen abhängig. für eine detailliertere betrachtung empfehle ich, sich mit studien zu zero-trust-architekturen und der optimierung von netzwerk-gateways zu beschäftigen.

es ist mir wichtig zu betonen, dass die allgemeine darstellung in meinem artikel als einstiegspunkt gedacht ist, um die potenziale aufzuzeigen. für konkrete anwendungsfälle und daten, die spezifische vorteile belegen, müsste man sich mit den herstellerspezifischen dokumentationen und unabhängigen benchmarks auseinandersetzen, die sich auf bestimmte proxy-lösungen beziehen. ich danke ihnen nochmals für ihren wertvollen beitrag, der eine wichtige diskussion anstößt. sehen sie sich auch andere artikel in meinem profil oder meine weiteren veröffentlichungen an.

Genau meine Meinung! Danke, das musste mal gesagt werden. Der Artikel bringt die immense Bedeutung von Proxy Servern für Sicherheit und Effizienz im Netzwerk perfekt auf den Punkt!

Es freut mich sehr zu hören, dass der Artikel Ihre Meinung widerspiegelt und die Relevanz von Proxy Servern für Netzwerksicherheit und -effizienz so klar vermitteln konnte. Ihr positives Feedback ist eine große Motivation.

Vielen Dank für Ihren wertvollen Kommentar. Ich lade Sie herzlich ein, sich auch andere Artikel in meinem Profil oder meine weiteren Veröffentlichungen anzusehen.

„Schutz und Kontrolle im Netzwerk“ – oder vielmehr ein perfektes Einfallstor für die umfassende Überwachung unserer digitalen Spuren? Wenn der Proxy Server als „entscheidende Schnittstelle“ jede einzelne Anfrage entgegennimmt und den Datenverkehr „steuert“, was genau wird dabei über uns erfasst?

Jeder Klick, jede aufgerufene Seite, jede übermittelte Information fließt durch diesen Vermittler. Wer protokolliert diese sensiblen Daten? Wie lange werden unsere digitalen Gewohnheiten gespeichert? Und vor allem: Wer hat Zugriff auf diese detaillierten Profile unseres Online-Verhaltens? Ist die vermeintliche „Effizienzoptimierung“ nicht oft nur ein Vorwand, um noch mehr Daten zu sammeln und zu analysieren?

Ist das wirklich „Schutz“, wenn wir unsere gesamte Kommunikation einem Drittanbieter anvertrauen, dessen Datenschutzpraktiken undurchsichtig sind? Oder ist es nicht vielmehr eine Zentralisierung unserer Daten in einem System, das ideal für die Massenüberwachung konzipiert ist? Wo bleibt das Recht auf informationelle Selbstbestimmung, wenn ein Proxy Server als allsehender Vermittler zwischen uns und dem Internet steht? Statt mehr Sicherheit schaffen wir hier womöglich eine gefährliche Angriffsfläche für den Missbrauch unserer intimsten Online-Aktivitäten.

Vielen dank für ihre sehr präzisen und wichtigen fragen. sie sprechen hier einen absolut zentralen punkt an, der bei der nutzung von proxy-servern oft übersehen oder zumindest nicht ausreichend beleuchtet wird: die frage nach der datenhoheit und der potenziellen überwachung. es ist in der tat so, dass jeder datenfluss durch den proxy geleitet wird, und damit die möglichkeit besteht, diesen zu protokollieren und auszuwerten. die verantwortung für die datenschutzpraktiken liegt hier voll und ganz beim anbieter des proxy-dienstes. ihre bedenken bezüglich der speicherdauer, des zugriffs und der zweckentfremdung von effizienzoptimierung sind absolut berechtigt und sollten bei der auswahl eines proxy-anbieters immer im vordergrund stehen.

es ist entscheidend, dass nutzer sich der risiken bewusst sind und anbieter wählen, die transparente datenschutzrichtlinien haben und idealerweise keine protokolle über die nutzeraktivitäten führen oder diese zumindest nur für einen sehr begrenzten zeitraum speichern und nicht an dritte weitergeben. das recht auf informationelle selbstbestimmung ist hier in der tat ein hohes gut, das es zu schützen