Erfahren Sie, was eine URL ist, wie sie strukturiert ist und welche essenzielle Rolle sie für Navigation, SEO und Markenbildung im Internet spielt. Verstehe…

WordPress Backup erstellen: Ihre Website sicher schützen

Schützen Sie Ihre WordPress-Website effektiv! Erfahren Sie, wie Sie ein WordPress Backup erstellen, verwalten und wiederherstellen – mit Plugins oder manu…

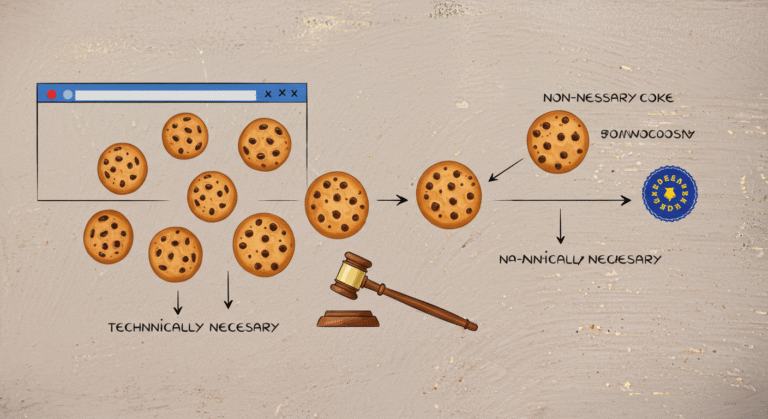

WordPress Cookie-Plugins: Datenschutzkonforme Einwilligung einfach umsetzen

Erfahren Sie, wie Sie Ihre WordPress-Website DSGVO-konform gestalten. Wir vergleichen die besten WordPress Cookie-Plugins für eine rechtskonforme Einwilligu…

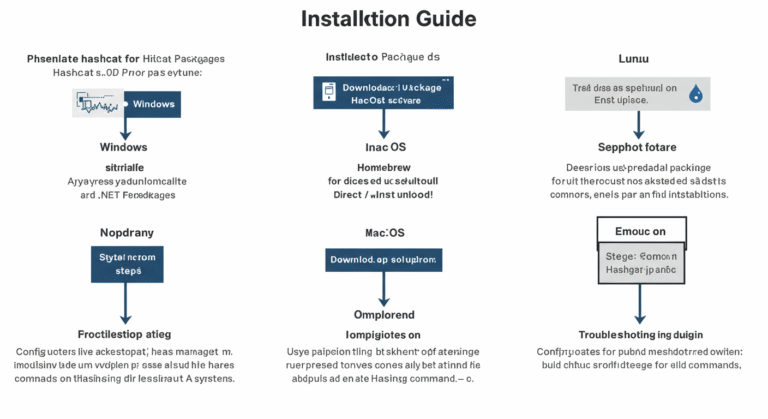

Hashcat: Das ultimative Werkzeug für Passwort-Tests in der Cybersicherheit

Hashcat: Das ultimative Werkzeug für ethische Passwort-Tests. Entdecke Angriffsarten, Installation und Nutzung. Verbessere deine Cybersicherheit – jetzt l…

Adversarial Attacks in der KI: Definition und Schutz

Adversarial Attacks stellen eine der drängendsten Bedrohungen für Machine-Learning-Modelle dar und gewinnen in der schnell wachsenden Welt der Künstlichen Intelligenz an Relevanz. Diese Angriffe nutzen subtile Manipulationen von Eingabedaten, um…

Data Custodian: Rolle, Aufgaben und essenzielle Kompetenzen

In der heutigen datengesteuerten Welt sind Daten das Herzstück vieler Organisationen und ermöglichen fundierte Entscheidungen sowie innovative Geschäftsprozesse. Doch mit der zunehmenden Abhängigkeit von riesigen Datenmengen steigt auch das Potenzial…

Nmap einfach erklärt: Netzwerk-Mapping und Cybersicherheit

In der heutigen, rasant vernetzten digitalen Landschaft sind Computernetzwerke komplexe, dynamische Ökosysteme, die von Servern über Endnutzergeräte bis hin zu Cloud-Diensten und Containern reichen. Die Komplexität dieser Infrastrukturen macht es…

Pentester werden: Aufgaben, Ausbildung und Karrierewege

Die digitale Landschaft ist heute mehr denn je Angriffen ausgesetzt. Unternehmen jeder Größe müssen ihre sensiblen Daten schützen und ihre IT-Infrastrukturen gegen böswillige Akteure absichern. Hier kommt der Pentester ins…

SSL/TLS: Essenzielle Protokolle für sichere Online-Kommunikation

In der heutigen digitalen Welt, in der Online-Transaktionen und der Austausch sensibler Daten an der Tagesordnung sind, ist die Datensicherheit von höchster Bedeutung. Ob es sich um Bankgeschäfte, E-Mail-Korrespondenz oder…

THC-Hydra: Brute-Force-Angriffe und effektiver Schutz

In der komplexen Welt der Cybersicherheit versteht man unter Brute-Force-Angriffen ein fundamentales Konzept, das sowohl für Angreifer als auch Verteidiger von großer Bedeutung ist. Diese Art von Angriff stellt eine…